Кормораздатчик мобильный электрифицированный: схема и процесс работы устройства...

Эмиссия газов от очистных сооружений канализации: В последние годы внимание мирового сообщества сосредоточено на экологических проблемах...

Кормораздатчик мобильный электрифицированный: схема и процесс работы устройства...

Эмиссия газов от очистных сооружений канализации: В последние годы внимание мирового сообщества сосредоточено на экологических проблемах...

Топ:

История развития методов оптимизации: теорема Куна-Таккера, метод Лагранжа, роль выпуклости в оптимизации...

Определение места расположения распределительного центра: Фирма реализует продукцию на рынках сбыта и имеет постоянных поставщиков в разных регионах. Увеличение объема продаж...

Проблема типологии научных революций: Глобальные научные революции и типы научной рациональности...

Интересное:

Средства для ингаляционного наркоза: Наркоз наступает в результате вдыхания (ингаляции) средств, которое осуществляют или с помощью маски...

Отражение на счетах бухгалтерского учета процесса приобретения: Процесс заготовления представляет систему экономических событий, включающих приобретение организацией у поставщиков сырья...

Мероприятия для защиты от морозного пучения грунтов: Инженерная защита от морозного (криогенного) пучения грунтов необходима для легких малоэтажных зданий и других сооружений...

Дисциплины:

|

из

5.00

|

Заказать работу |

Содержание книги

Поиск на нашем сайте

|

|

|

|

Cертификация - форма осуществляемого органом по сертификации подтверждения соответствия объектов требованиям технических регламентов, положениям стандартов, сводов правил или условиям договоров.

Правовая основа сертификации делится на две обширные группы: первая содержит нормативные документы, которые содержат требования к товару или услуге, методику соблюдения этих требований; вторая содержит методические документы, которые определяют правила проведения сертификации.

Общий порядок сертификации средств защиты информации

Сертификация средств защиты информации производится в соответствии с "Положением о сертификации средств защиты информации".

Система сертификации средств защиты информации представляет собой совокупность участников сертификации, которыми являются:

· федеральный орган по сертификации;

· центральный орган системы сертификации - орган, возглавляющий систему сертификации однородной продукции;

· органы по сертификации средств защиты информации - органы, проводящие сертификацию определенной продукции;

· испытательные лаборатории - лаборатории, проводящие сертификационные испытания (отдельные виды этих испытаний) определенной продукции;

· изготовители - продавцы, исполнители продукции.

Процедура сертификации включает:

1. подачу и рассмотрение заявки на проведение сертификации (продления срока действия) средства защиты информации в Федеральный орган по сертификации. Федеральный орган назначает орган по сертификации и испытательную лабораторию.

2. сертификационные испытания средств защиты информации и (при необходимости) аттестацию их производства. По результатам испытаний оформляется заключение, которое отправляется в орган по сертификации и заявителю.

|

|

3. экспертизу результатов испытаний, оформление, регистрацию и выдачу сертификата и лицензии на право использования знака соответствия. Срок действия сертификата – 3 года.

4. осуществление государственного контроля и надзора, инспекционного контроля за соблюдением правил обязательной сертификации и за сертифицированными средствами защиты информации. По результатам контроля Федеральный орган по сертификации может приостановить или аннулировать сертификат в следующих случаях:

5. информирование о результатах сертификации средств защиты информации;

6. рассмотрение апелляций. Апелляция подается в федеральный орган по сертификации и рассматривается в месячный срок с участием независимых экспертов и заинтересованных сторон.

Основными органами сертификации в области технической защиты информации являются ФСБ России и ФСТЭК России. При этом ФСБ России действует в области криптографической защиты информации, а ФСТЭК России – в области технической защиты информации некриптографическими методами.

Объект информатизации. Основные технические средства и системы (ОТСС). Вспомогательные технические средства и системы (ВТСС). Посторонние проводники. Контролируемая зона объекта. Утечка информации по техническому каналу. Перехват информации. Технический канал утечки информации (определение). Схема технического канала утечки информации. Классификация технических каналов утечки информации, обрабатываемых техническими средствами вычислительной техники (СВТ).

Объект информатизации - совокупность информационных ресурсов, средств и систем обработки информации, используемых в соответствии с заданной информационной технологией, средств обеспечения объекта информатизации, помещений или объектов (зданий, сооружений, технических средств), в которых они установлены, или помещения и объекты, предназначенные для ведения конфиденциальных переговоров

|

|

В зависимости от принадлежности циркулирующей в технических средствах информации к защищаемой и открытой, технические средства делятся на основные технические средства и системы (ОТСС) и вспомогательные технические средства и системы (ВТСС). ВТСС не обрабатывают защищаемую информацию, но при этом могут находиться в пределах контролируемой зоны совместно с ОТСС. При определенных условиях ВТСС могут стать источниками случайных опасных сигналов, следовательно, они нуждаются в защите наряду с ОТСС.

Через помещения, в которых установлены технические средства обработки информации ограниченного доступа, могут проходить провода и кабели, не относящиеся к ТСОИ и ВТСС, а также металлические трубы систем отопления, водоснабжения и другие токопроводящие металлоконструкции, которые называются посторонними проводниками (ПП).

Контролируемая зона (КЗ) – зона с пропускной системой.

Утечка (информации) по техническому каналу - неконтролируемое распространение информации от носителя защищаемой информации через физическую среду до технического средства, осуществляющего перехват информации.

Под техническим каналом утечки информации (ТКУИ) понимают совокупность объекта разведки, технического средства разведки (TCP) и физической среды, в которой распространяется информационный сигнал.

21. Причины образования технических каналов утечки информации, возникающих за счет побочных электромагнитных излучений (электромагнитные ТКУИ). Определение зоны R2. Схема электромагнитного ТКУИ. Порядок расчета зоны R2.

Основными причинами возникновения электромагнитных каналов утечки информации в ТСОИ являются:

· побочные электромагнитные излучения, возникающие вследствие протекания информативных сигналов по элементам ТСОИ;

· модуляция информативным сигналом побочных электромагнитных излучений высокочастотных генераторов ТСОИ (на частотах работы высокочастотных генераторов);

· модуляция информативным сигналом паразитного электромагнитного излучения ТСОИ.

Побочным электромагнитным излучением (ПЭМИ) ТСОИ называется нежелательное радиоизлучение, возникающее в результате нелинейных процессов в блоках ТСОИ (к примеру, при выводе информации на экран монитора или ввода данных с компьютера).

|

|

Пространство вокруг ТСОИ, на границе и за пределами которого напряжённость электрической (E) или магнитной (H) составляющей электромагнитного поля не превышает допустимого (нормированного) значения (Е ≤ En; H ≤ Hn), называется опасной зоной 2 (R2).

Зона R2 для каждого СВТ определяется инструментально-расчётным методом при проведении специальных исследований СВТ на ПЭМИ и указывается в предписании на их эксплуатацию или сертификате соответствия.

Для возникновения электромагнитного канала утечки информации необходимо

•расстояние от СВТ до границы контролируемой зоны должно быть менее зоны R2 (Rкз < R2);

• в пределах зоны R2 возможно размещение стационарных или перевозимых (переносимых) средств разведки ПЭМИН.

Порядок расчета зоны R2.

Начиная с расстояния r = 1 м с шагом 1 или 5 м рассчитывается отношение сигнал/шум qj для каждого частотного диапазона, в котором обнаружены информативные составляющие ПЭМИ. Полученные значения qj сравниваются с пороговым отношением сигнал/шум δ. За значение зоны R2, м, принимается то минимальное расстояние r, при котором для всех частотных диапазонов выполняется условие qj ≤ δ, т.е. R2 = min {r} | = ≤ qj ≤ δ.

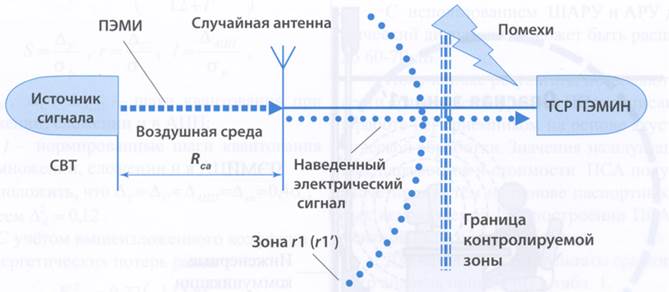

22. Причины образования технических каналов утечки информации, возникающих за счет наводок побочных электромагнитных излучений (электромагнитные ТКУИ). Определение и порядок расчета зоны R1 и R1’.

Причинами возникновения электрических каналов утечки информации являются наводки информативных сигналов, под которыми понимаются токи и напряжения в токопроводящих элементах, вызванные побочными электромагнитными излучениями, ёмкостными и индуктивными связями.

Наводки информативных сигналов могут возникнуть:

· в линиях электропитания ТСОИ;

· в линиях электропитания и соединительных линиях ВТСС;

· в цепях заземления ТСОИ и ВТСС;

· в посторонних проводниках (металлических трубах систем отопления, водоснабжения, металлоконструкциях и т.д.).

Пространство вокруг ТСОИ, на границе и за пределами которого уровень наведённого от ТСОИ информативного сигнала в сосредоточенных антеннах не превышает допустимого (нормированного) значения (U = Un) называется опасной зоной 1 (r1), а в распределённых антеннах - опасной зоной 1’ (r1’).

|

|

В отличие от зоны R2 размер зоны r1 (r1’) зависит не только от уровня побочных электромагнитных излучений ТСОИ, но и от длины случайной антенны (от помещения, в котором установлено ТСОИ до места возможного подключения к ней средства разведки).

Зоны r1 и r1’ для каждого СВТ определяются инструментально-расчётным методом, и их значения указываются в предписании на их эксплуатацию СВТ.

Для возникновения электрического канала утечки информации необходимо, чтобы

· соединительные линии ВТСС, линии электропитания, посторонние проводники и т.д., выполняющие роль случайных антенн, выходили за пределы контролируемой зоны объекта;

· расстояние от СВТ до случайной сосредоточенной антенны было менее r1, а расстояние до случайной распределённой антенны было менее r1’;

· была возможность непосредственного подключения к случайной антенне за пределами контролируемой зоны объекта средств разведки ПЭМИН.

Выделенное помещение (определение). Контролируемая зона объекта. Утечка информации по техническому каналу. Перехват информации. Технический канал утечки информации (определение). Классификация технических каналов утечки речевой информации и способов перехвата речевой информации.

Выделенное помещение (ВП) - специальное помещение, предназначенное для проведения собраний, совещаний, бесед и других мероприятий речевого характера по секретным или конфиденциальным вопросам. Мероприятия речевого характера могут проводиться в выделенных помещениях с использованием технических средств обработки речевой информации (ТСОИ) и без них.

Контролируемая зона (КЗ) – зона с пропускной системой.

Утечка (информации) по техническому каналу - неконтролируемое распространение информации от носителя защищаемой информации через физическую среду до технического средства, осуществляющего перехват информации.

Перехват информации - неправомерное получение информации с использованием технического средства, осуществляющего обнаружение, прием и обработку информативных сигналов.

Технические каналы утечки акустической информации:

1. Воздушные

перехват акустических сигналов микрофонами

комплексированными с механическими устройствами звукозаписинаправленными микрофонами

комплексированными с устройствами передачи информации

комплексированными с устройствами передачи информации по сети электропитания

комплексированными с устройствами подключения к телефонной линии по сигналам вызова от внешнего абонента

комплексированными с устройствами передачи информации по трубам водоснабжения, отопления и т.п.

|

|

2. Оптико-электронный (лазерный)

·перехват акустических сигналов путем лазерного зондирования оконных стекол

3. Вибрационные

·перехват акустических сигналов электронными стетоскопами

·перехват акустических сигналов электронными стетоскопами, комплексированными с устройствами передачи информации по радиоканалу

·перехват акустических сигналов электронными стетоскопами, комплексированными с устройствами передачи информации по оптическому каналу в ИК-диапазоне

4. Параметрические

·перехват акустического сигнала путем приема и детектирования побочных ЭМИ

·перехват акустического сигнала путем «высокочастотного облучения» специальных полуактивных закладных устройств

5. Электроакустические

·перехват акустических колебаний через ВТСС, обладающих «микрофонным эффектом», путем подключения к их соединительным линиям

·перехват акустических колебаний через ВТСС, путем «высокочастотного навязывания»

Перехват речевой информации с использованием закладных устройств с передачей информации по радиоканалу. Аналоговые и цифровые радиозакладки (основные характеристики). Радиозакладки, построенные на базе средств сотовой связи (основные характеристики). Радиозакладки, использующие для передачи сложные сигналы (основные характеристики).

Для перехвата акустической (речевой) информации наряду с портативными диктофонами используются специальные миниатюрные электронные устройства перехвата акустической (речевой) информации, несанкционированно и скрытно устанавливаемые в помещениях или автомашинах и часто называемые акустическими закладками.

Радиозакладка передает информацию с помощью электромагнитных волн радиодиапазона.

Дальность передачи информации в основном зависит от мощности передатчика, вида используемых сигналов и условий размещения приёмного устройства. При мощности излучения передатчика 3 - 10 мВт дальность передачи информации составляет от 100 до 400 м. При использовании закладных устройств, построенных на основе средств сотовой связи, дальность передачи информации не ограничена.

Аналоговые радиозакладки (основные характеристики).

Из способов кодирования наиболее часто применяется аналоговое скремблирование речевого сигнала, при котором изменяются характеристики речевого сигнала таким образом, что он становиться неразборчивым. Например, в радиозакладке PK-2010 S используется простая инверсия спектра с точкой инверсии 1.862 кГц, а в PK-1380-SS – сложная инверсия спектра сигнала.

Цифровые радиозакладки (основные характеристики).

Наиболее сложный способ кодирования речевой информации заключается в преобразовании ее в цифровой вид. В SIM-PR-9000T осуществляется преобразование речевой информации в цифровой вид с последующим ее шифрованием по одному из алгоритмов.

Радиозакладки, построенные на базе средств сотовой связи (основные характеристики).

Устройства типа «телефонного уха», приём информации с которых может осуществляться с обычного или сотового телефона. Устройство включается в разрыв телефонной линии, соединённой с «телефоном-наблюдателем».

После набора номера «телефона-наблюдателя» абонент транслирует в линию специальный кодированный тональный (звуковой) сигнал, вырабатываемый небольшим по размерам кодовым устройством («бипером»). В момент передачи сигнала «бипер» подносится к телефонной трубке.

Дальность передачи при использовании такой закладки практически не ограничена, так как вызов можно осуществлять по международным каналам телефонной связи.

Радиозакладки, использующие для передачи сложные сигналы (основные характеристики).

Для повышения скрытности используются сложные сигналы (например, шумоподобные или с псевдослучайной перестройкой несущей частоты и т.п.) и различные способы кодирования информации.

Например, в радиозакладке SIM-А-70 осуществляется псевдослучайная перестройка несущей частоты сигнала. Причем, в радиозакладке SIM-А-70 перестройка частоты сигнала осуществляется в диапазоне 150...170 МГц.

|

|

|

Состав сооружений: решетки и песколовки: Решетки – это первое устройство в схеме очистных сооружений. Они представляют...

Индивидуальные очистные сооружения: К классу индивидуальных очистных сооружений относят сооружения, пропускная способность которых...

История развития хранилищ для нефти: Первые склады нефти появились в XVII веке. Они представляли собой землянные ямы-амбара глубиной 4…5 м...

Опора деревянной одностоечной и способы укрепление угловых опор: Опоры ВЛ - конструкции, предназначенные для поддерживания проводов на необходимой высоте над землей, водой...

© cyberpedia.su 2017-2024 - Не является автором материалов. Исключительное право сохранено за автором текста.

Если вы не хотите, чтобы данный материал был у нас на сайте, перейдите по ссылке: Нарушение авторских прав. Мы поможем в написании вашей работы!