МИНИСТЕРСТВО ОБРАЗОВАНИЯ И НАУКИ РФ

ФЕДЕРАЛЬНОЕ ГОСУДАРСТВЕННОЕ БЮДЖЕТНОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ

ВЫСШЕГО ОБРАЗОВАНИЯ

«МОСКОВСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ ТЕХНОЛОГИЙ И УПРАВЛЕНИЯ ИМЕНИ К.Г. РАЗУМОВСКОГО (Первый казачий университет)»

Сибирский казачий институт технологий и управления (филиал)

ФГБОУ ВО «МГУТУ имени К.Г. Разумовского

(Первый казачий университет)»

Кафедра Технологий промышленности

МЕТОДИЧЕСКИЕ УКАЗАНИЯ

ПО ВЫПОЛНЕНИЮ ЛАБОРАТОРНЫХ РАБОТ ПО ОБРАЗОВАТЕЛЬНОМУ КУРСУ "ВЫЧИСЛИТЕЛЬНЫЕ МАШИНЫ, СИСТЕМЫ, СЕТИ"

Для студентов 3-го курса, обучающихся по специальностям

15.03.04

Очной и очной формы с элементами дистанционно обучения на 6 семестр

Омск 2017

Паспорт дисциплины "Вычислительные машины, системы и сети". 3

Балльно-рейтинговая система оценивания результатов освоения дисциплины "Вычислительные машины, системы и сети". 3

Лабораторная работа № 1 «Развитие вычислительной техники». 5

Лабораторная работа № 2 «Представление данных в ЭВМ. Форматы данных». 6

Лабораторная работа № 3 «Основные топологии компьютерных сетей». 11

Лабораторная работа № 4. «Программное обеспечение сетей ЭВМ». 18

Лабораторная работа № 5 «Базовая эталонная модель архитектуры сети». 23

Лабораторная работа № 6 «Изучение протокола IP». 29

Лабораторная работа № 7 «Расчет конфигурации сети Ethernet». 36

Лабораторная работа № 8. «Взаимодействие прикладных программ с помощью протокола электронной почты POP3». 47

я Лабораторная работа №9. «Взаимодействие прикладных программ с помощью протокола электронной почты FTP». 54

Лабораторная работа № 10. «Определение связности сети, численные исследования транспортных сетей различных структур». 61

ЛИТЕРАТУРА.. 65

Паспорт дисциплины "Вычислительные машины, системы и сети"

Дисциплина относится к циклу Б1.Б.17. Для изучения дисциплины необходимы знания, полученные при изучении следующих дисциплин:

-информатика (Б1.В.ОД.7);

-информационные технологии (Б1.Б.10).

Целью данной дисциплины является изучение теоретических основ и принципов построения вычислительных машин, сетей и систем телекоммуникаций, их функциональной и структурной организации, характеристик основных устройств, режимов работы.

Изучение дисциплины "Вычислительные системы, сети и телекоммуникации" направлено на решение следующих задач:

изучение основных типов архитектур современных вычислительных систем (ВС), принципов их организации и функционирования;

знакомство с методами качественного и количественного сравнения систем различных типов при анализе эффективности применения для решения задач различных классов;

изучение основных направлений развития исследований в области архитектур ВС и наиболее значительных перспективных проектах ВС;

изучение современных технологий и технических средств передачи данных в распределенных ВС;

получение практических навыков работы в качестве пользователей сетей.

Балльно-рейтинговая система оценивания результатов освоения дисциплины "Вычислительные машины, системы и сети"

В соответствии с балльно-рейтинговой системой оценивания (таблица 1) за выполненные работы студенту начисляется определенное количество рейтинговых баллов, которые, впоследствии, переводятся в отметку.

Таблица 1.

Балльно-рейтинговая система оценивания дисциплины "Вычислительные машины, системы и сети"

| Выполняемые работы

| Максимальное количество баллов

| Зачетное количество баллов

|

| Посещение занятий (лекций)

|

|

|

| Посещение лабораторных работ

|

|

|

| Лабораторные работы

| 10х3=30

|

|

| Ответ на экзамене

| 3(вопроса) х10(баллов)=30

|

|

|

|

| Допуск к экзамену

|

|

|

| Оценки на экзамене

|

| Удовлетворительно

|

|

|

| Хорошо

|

|

|

| Отлично

|

|

|

| Премиальные баллы

|

| Выполнение индивидуального задания с подготовкой отчета (задание можно получить на лабораторных работах)

| До 10

|

|

| Подготовка презентации по направлению обучения

| До 10

|

|

| Участие в профориентационных мероприятиях кафедры

| До 10

|

|

| Получение оценки за экзамен "автоматом"

|

| Если до сдачи экзамена студент набрал более 60 баллов (60-69;70-89;90 -100) он может ставить вопрос о выставлении ему соответствующей отметки без процедуры сдачи экзамена.

|

Лабораторная работа № 1 «Развитие вычислительной техники»

ЗАДАНИЕ НА ЛАБОРАТОРНУЮ РАБОТУ

1. Используя ресурсы Интернет, заполнить таблицу, отражающую основные события в истории создания электронно-вычислительной техники:

| Даты

| Событие в истории создания ЭВТ

|

2. Используя ресурсы Интернет, проанализировать основные отличия между поколениями компьютерной техники.

3. Используя ресурсы Интернет, заполнить таблицу, характеризующую типы компьютеров:

| Тип компьютера

| Основные характеристики

|

ТЕОРЕТИЧЕСКИЕ СВЕДЕНИЯ

2.1. Представление знаковых чисел в виде прямого кода (ПК).

2.2. Представление знаковых чисел в виде обратного кода (ОК).

Обратный код числовых данных.

2.3. Представление знаковых чисел в виде дополнительного кода (ДК).

2.4. Представление дробных чисел. Числа с плавающей запятой (ПЗ).

2.5. Представление знаковых чисел. Код с положительным нулем (ПН).

2.6. Представление знаковых чисел. Код с отрицательным нулем (ОН).

ЗАДАНИЕ НА ЛАБОРАТОРНУЮ РАБОТУ.

3.1. Составить таблицу ASCII-кодов своей фамилии в десятичном и двоичном видах.

3.2. Определить беззнаковые значения которым соответствуют исходные изображения при размере изображений в один и два байта.

3.3. Определить значения в ПК, которым соответствуют исходные изображения при размере изображений в один и два байта.

3.4.. Определить значения в ДК, которым соответствуют исходные изображения при размере изображений в один и два байта.

3.5.. Определить значения в ПН, которым соответствуют исходные изображения при размере изображений в один и два байта.

3.6.. Определить значения в ПЗ, которым соответствуют исходные изображения размером 4 байта.

ПРИМЕР ВЫПОЛНЕНИЯ ЗАДАНИЯ.

4.1.

4.2

4.3.

4.4.

4.5.

ТЕОРЕТИЧЕСКИЙ МАТЕРИАЛ

Топология сетей

При организации компьютерной сети в первую очередь необходимо выбрать способ организации физических связей, т. е. топологию. Под топологией вычислительной сети понимается конфигурация графа, вершинам которого соответствуют компьютеры сети (иногда и другое оборудование, например концентраторы), а ребрам — физические связи между ними. Компьютеры, подключенные к сети, часто называют станциями или узлами сети.

Заметим, что конфигурация физических связей определяется электрическими соединениями компьютеров между собой и может отличаться от конфигурации логических связей между узлами сети. Логические связи представляют собой маршруты передачи данных между узлами сети и образуются путем соответствующей настройки коммуникационного оборудования.

Выбор топологии электрических связей существенно влияет на многие характеристики сети. Например, наличие резервных связей повышает надежность сети и делает возможным балансирование загрузки отдельных каналов. Простота присоединения новых узлов, свойственная некоторым топологиям, делает сеть легко расширяемой. Экономические соображения часто приводят к выбору топологий, для которых характерна минимальная суммарная длина линий связи. Рассмотрим некоторые, наиболее часто встречающиеся топологии.

Существуют четыре основных топологии: шина (Bus), кольцо (Ring), звезда (Star) и ячеистая топология (Mesh). Другие топологии обычно являются комбинацией двух и более главных типов. Выбор типа физической топологии для сети является одним из первых шагов планирования сети. Выбор топологии основывается на множестве факторов, в число которых входят цена, расстояния, вопросы безопасности, предполагаемая сетевая операционная система, а также будет ли новая сеть использовать существующее оборудование, проводку и т. п.

Физическая топология «шина» (Bus), именуемая также линейной шиной (Linear Bus), состоит из единственного кабеля, к которому присоединены все компьютеры сегмента (рис. 1). Сообщения посылаются по линии всем подключенным станциям вне зависимости от того, кто является получателем. Каждый компьютер проверяет каждый пакет в проводе, чтобы определить получателя пакета. Если пакет предназначен для другой станции, компьютер отвергнет его. Соответственно, компьютер получит и обработает любой пакет на шине, адресованный ему.

Главный кабель шины, известный как магистраль (backbone), имеет на обоих концах заглушки (terminator) для предотвращения отражения сигнала. Без правильно установленных заглушек работа шины будет ненадежной или вообще невозможной.

Рис. 1. Топология «шина»

Шинная топология представляет собой быстрейший и простейший способ установки сети. Она требует меньше оборудования и кабелей, чем другие топологии, и ее легче настраивать. Это хороший способ быстрого построения временной сети. Это обычно лучший выбор для малых сетей (не более 10 компьютеров).

Имеется несколько недостатков, о которых надо знать при решении вопроса об использовании шинной топологии для сети. Неполадки станции или другого компонента сети трудно изолировать. Кроме того, неполадки в магистральном кабеле могут привести к выходу из строя всей сети.

Топология «кольцо» (Ring) обычно используется в сетях Token Ring и FDDI (волоконно-оптических). В физической топологии Ring линия передачи данных фактически образует логическое кольцо, к которому подключены все компьютеры сети (рис. 2). В отличие от шинной топологии, которая использует конкурентную схему, чтобы позволить станциям получать доступ к сетевому носителю, доступ к носителю в кольце осуществляется посредством логических знаков — «маркеров» (token), которые пускаются по кругу от станции к станции, давая им возможность переслать пакет, если это нужно. Это дает каждому компьютеру в сети равную возможность получить доступ к носителю и, следовательно, переслать по нему данные. Компьютер может посылать данные только тогда, когда владеет маркером.

Рис. 2. Топология «кольцо»

Так как каждый компьютер при этой топологии является частью кольца, он имеет возможность пересылать любые полученные им пакеты данных, адресованные другой станции. Получающаяся регенерация делает сигнал сильным и позволяет избежать необходимости в применении повторителей. Так как кольцо формирует бесконечный цикл, заглушки не требуются. Кольцевая топология относительно легка для установки и настройки, требуя минимального аппаратного обеспечения.

Топология физического кольца имеет несколько недостатков. Как и в случае линейной шины, неполадки на одной станции могут привести к отказу всей сети. Поддерживать логическое кольцо трудно, особенно в больших сетях. Кроме того, в случае необходимости настройки и переконфигурации любой части сети придется временно отключить всю сеть.

Кольцевая топология даст всем компьютерам равные возможности доступа к сетевому носителю.

В топологии «звезда» (Star) все компьютеры в сети соединены друг с другом с помощью центрального концентратора (рис. 3). Все данные, которые посылает станция, направляются прямо на концентратор, который затем пересылает пакет в направлении получателя. Как и при шинной топологии, компьютер в сети типа «звезда» может пытаться послать данные в любой момент. Однако на деле только один компьютер может в конкретный момент времени производить посылку. Если две станции посылают сигналы на концентратор точно в одно время, обе посылки окажутся неудачными и каждому компьютеру придется подождать случайный период времени, прежде чем снова пытаться получить доступ к носителю. Сети с топологией Star обычно лучше масштабируются, чем другие типы.

Рис. 3. Топология «звезда»

Главное преимущество внедрения топологии «звезда» заключается в том, что в отличие от линейной шины неполадки на одной станции не выведут из строя всю сеть. В сетях с этой топологией проще находить обрывы кабеля и прочие неисправности. Это облегчает обнаружение обрыва кабеля и других неполадок. Кроме того, наличие центрального концентратора в топологии «звезда» облегчает добавление нового компьютера и реконфигурацию сети.

Топологии «звезда» присуще несколько недостатков. Во-первых, этот тип конфигурации требует больше кабеля, чем большинство других сетей, вследствие наличия отдельных линий, соединяющих каждый компьютер с концентратором. Кроме того, центральный концентратор выполняет большинство функций сети, так что выход из строя одного этого устройства отключит всю сеть.

Ячеистая топология (Mesh) соединяет все компьютеры попарно (рис. 4). Сети ячеистой топологии используют значительно большее количество кабеля, чем любая другая топология, что делает их дороже. Кроме того, такие сети значительно сложнее устанавливать, чем другие топологии.

Рис. 4. Ячеистая топология

Однако ячеистая топология устойчива к сбоям (fault tolerance). Устойчивость к сбоям заключается в способности работать при наличии повреждений. В сети с поврежденным сегментом это означает обход сегмента. Каждый компьютер имеет множество возможных путей соединения с другим компьютером по сети, так что отдельный обрыв кабеля не приведет к потере соединения между любыми двумя компьютерами.

Многие организации используют комбинации главных сетевых топологий, называемые смешанные сети.

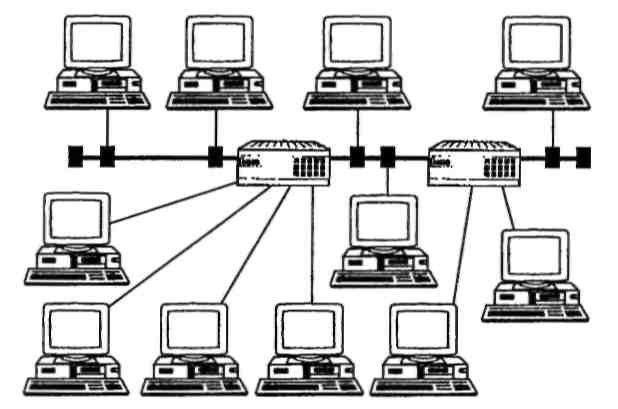

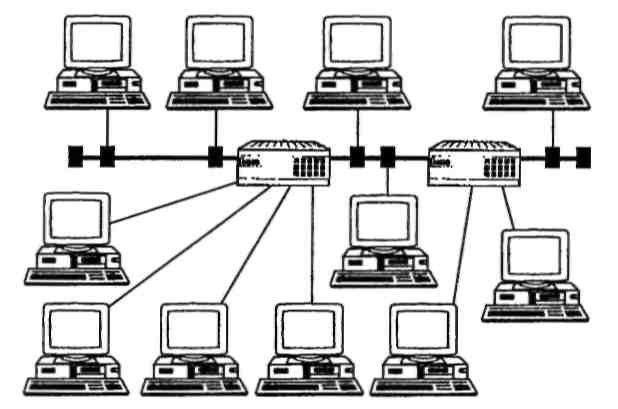

Смешанная топология звезда на шине (Star Bus), показанная на рис. 5, объединяет топологии «шина» и «звезда». Преимущество этой топологии заключается в том, что никакие неполадки на отдельном компьютере или в сегменте не могут вывести из строя всю сеть. Также в случае неисправности отдельного концентратора не смогут взаимодействовать по сети только те компьютеры, которые присоединены к этому концентратору, а остальные компьютеры эта проблема не затронет.

Топология «звезда на кольце» (Star Ring) известна также под названием Star-wired Ring, поскольку сам концентратор выполнен как кольцо.

Рис. 5. Топология звезда на шине»

Сеть «звезда на кольце» внешне идентична топологии «звезда», но на самом деле концентратор соединен проводами как логическое кольцо (рис. 6). Эта топология популярна для сетей Token Ring, поскольку легче в реализации, чем физическое кольцо, но дает возможность посылать «токены» внутри концентратора так же, как и в случае физического кольца. Почти так же, как при топологии «кольцо», компьютеры имеют равный доступ к сетевому носителю за счет посылки «токенов». Повреждение отдельного компьютера не может привести к остановке всей сети, но если выходит из строя концентратор, кольцо, которым управляет концентратор, тоже отключается.

Рис. 6. Топология «звезда на кольце»

Реализация настоящей ячеистой топологии в крупных сетях может быть дорогой, требующей времени и непростой. Сеть «гибридной ячеистой топологии» (Hybrid Mesh) может предоставить некоторые из существенных преимуществ настоящей сети ячеистой топологии без необходимости использования большого количества кабеля. В большинстве крупных организаций критически важные данные хранятся не на всех компьютерах сети. Вместо этого они хранятся на сетевых серверах. Компании, которые хотят обеспечить защиту от сбоев для своих сетей на уровне кабелей, могут ограничиться только компьютерами с критически важными данными. Это означает, что ячеистая топология существует только на части сети (рис. 7). Этот тип ячеистой топологии по-прежнему обеспечивает защиту от сбоев для серверов с важной информацией, но не добавляет защиты для отдельных клиентов сети. Гибридная ячеистая топология должна стоить меньше, чем сеть, полностью построенная на ячеистой топологии, но будет не столь защищенной от сбоев.

Рис. 7. Гибридная ячеистая топология

Физическая структуризация сети полезна во многих отношениях, однако, в ряде случаев, обычно относящихся к сетям большого и среднего размера, невозможно обойтись без логической структуризации сети. Наиболее важной проблемой, не решаемой путем физической структуризации, остается проблема перераспределения передаваемого трафика между различными физическими сегментами сети,

Сегментом сети называется часть сети с общим пространством доступа к среде передачи данных и обнаружения коллизий. При этом под коллизией понимается отказ в доступе к среде передачи данных из-за совпадения во времени моментов генерации заявок на ее использование, поступающих от различных станций сети.

Основные недостатки сети на одной разделяемой среде начинают проявляться при превышении некоторого порога количества узлов, подключенных к разделяемой среде, и состоят в следующем. Даже та доля пропускной способности разделяемой среды, которая должна в среднем доставаться одному узлу (т. е., например, 10/JV Мбит/с для сети Ethernet с N компьютерами), очень часто узлу не достается. Причина заключается в случайном характере метода доступа к среде, используемого во всех технологиях локальных сетей.

Локальные сети, состоящие из одного или двух серверов и небольшого количества рабочих станций, объединяются в корпоративные системы — сложные среды, состоящие из множества серверов различных типов, а также многочисленных рабочих групп, нуждающихся в связи друг с другом. В такой среде несегментированная сеть способна привести к снижению производительности, уменьшению надежности и ухудшению безопасности сети.

Обычно крупные сети имеют высокоскоростную магистраль, но если, например, весь сетевой трафик направляется туда, то он может запросто исчерпать доступную пропускную способность, сводя на нет все преимущества в производительности, которая организация могла бы извлечь при другом подходе. Ввиду того, что рабочие станции взаимодействуют в основном с локальными серверами, имеет смысл сегментировать сеть в соответствии с рабочими группами, в которых большая часть трафика не выходит за пределы локального сегмента. Такой подход позволяет разным группам выделить разную пропускную способность. Например, разработчикам и инженерам выделяется собственный сегмент на 10 Мбит/с, пользователям из отдела маркетинга — другой.

Сегментирование повышает также и надежность сети за счет изолирования проблем в данном сегменте. Например, если разработчики выведут из строя свой собственный сегмент сети, то на других пользователях это никак не скажется.

Сегментирование предполагает, что пакеты не выходят за пределы текущего сегмента (принимаются только узлами сегмента). Для передачи информации из одного сегмента в другой (объединения сегментов) используют специальные устройства: маршрутизаторы, коммутируемые концентраторы (коммутаторы), мосты.

В качестве примера несовпадения физической и логической топологии рассмотрим сеть на рис. 1. Физически компьютеры соединены по топологии общая шина. Предположим, что доступ к шине происходит не по алгоритму случайного доступа, применяемому в технологии Ethernet, а путем передачи маркера в кольцевом порядке: от компьютера А — компьютеру В, от компьютера В — компьютеру С и т. д. Здесь порядок передачи маркера уже не повторяет физические связи, а определяется логическим конфигурированием драйверов сетевых адаптеров. Ничто не мешает настроить сетевые адаптеры и юс драйверы так, чтобы компьютеры образовали кольцо в другом порядке, например: В, А, С... При этом физическая структура сети никак не изменяется.

3. Контрольные вопросы

1. Дайте определение топологии.

2. Что такое УЗЕЛ?

3. Что представляют собой логические связи в сети?

4. Поясните особенности построения сети с топологией «шина».

5. Поясните особенности построения сети с топологией «кольцо».

6. Поясните особенности построения сети с топологией «звезда».

7. Поясните особенности построения сети с ячеистой топологией.

8. Поясните особенности построения сети с топологией звезда на шине.

9. Поясните особенности построения сети с топологией «звезда на кольце».

10. Поясните особенности построения сети с гибридной ячеистой топологией.

11. Что называется Сегментом сети?

12. Какие недостатки сети на одной разделяемой среде?

13. Какие достоинства предоставляет сегментирование сети?

ТЕОРЕТИЧЕСКИЕ СВЕДЕНИЯ

Компьютерной сетью называют совокупность узлов (компьютеров, терминалов, периферийных устройств), имеющих возможность информационного взаимодействия друг с другом с помощью специального коммуникационного оборудования и программного обеспечения [4].

Cредства передачи и обработки информации ориентированы в ней на коллективное использование общесетевых ресурсов – информационных, программных, аппаратных.

Компьютерные сети могут работать в различных режимах: обмена данными между абонентами сети, запроса и выдачи информации, сбора информации пакетной обработки данных по запросам пользователей с удаленных терминалов, в диалоговых режимах.

Таким образом, с появлением сетей ЭВМ разрешены две очень важные проблемы:

1) обеспечение в принципе неограниченного доступа к ЭВМ пользователей независимо от территориального расположения,

2) возможность оперативного перемещений больших массивов информации на любые расстояния, позволяющий своевременно получать данные для принятия тех или иных решений.

Использование вычислительных сетей дает предприятию следующие возможности:

1. Разделение дорогостоящих ресурсов;

2. Улучшение доступа к информации;

3. Быстрое и качественное принятие решений;

4. Совершенствование коммуникаций;

5. Свобода в территориальном размещении компьютеров.

Программное обеспечение сетей ЭВМ в расширенном варианте составляют:

1) сетевые операционные системы;

2) сетевые драйвера, протоколы, службы и другое дополнительное программное обеспечение сетевых интерфейсов;

3) прикладное сетевое программное обеспечение.

Под сетевыми операционными системами понимают такие операционные системы, которые обеспечивают пользователям распределенный доступ к сетям ЭВМ.

Во вторую группу входит большой круг всевозможного программного обеспечения в основном изготовителя данного интерфейса (сетевой платы, модема и т.п.) для обеспечения правильной работы сетевого устройства.

При этом под драйвером понимается программа, непосредственно взаимодействующая с интерфейсом - сетевым адаптером и операционной системой (ОС). Драйвер сетевого адаптера взаимодействует с ОС через систему протоколов и служб, которые могут находится как в самих ОС, так и поставляться вместе с устройством.

При этом под сетевым протоколом понимается набор правил поведения сетевых узлов при передаче-приеме информации.

Под сетевыми службами понимается набор программного обеспечения сетевого обеспечения узкоспециального назначения, например:

- клиенты сетей - позволяют подключаться, обозревать и пользоваться сетевыми ресурсами соответствующих сетей,

- службы контроля трафика сетей,

- службы использования доступа к разделяемым ресурсам,

- доменные службы и др.

Круг прикладного сетевого программного обеспечения составляют всевозможные сетевые приложения.

Каждый компьютер работает под управлением собственной операционной системы, а какая-либо «общая» операционная система, распределяющая работу между компьютерами сети, отсутствует. Взаимодействие между компьютерами сети происходит за счет передачи сообщений через сетевые адаптеры и каналы связи. С помощью этих сообщений один компьютер обычно запрашивает доступ к локальным ресурсам другого компьютера. Такими ресурсами могут быть как данные, хранящиеся на диске, так и разнообразные периферийные устройства — принтеры, модемы, факс-аппараты и т.д. Разделение локальных ресурсов каждого компьютера между всеми пользователями сети — основная цель создания вычислительной сети.

Каким же образом сказывается на пользователе тот факт, что его компьютер подключен к сети? Прежде всего, он может пользоваться не только файлами, дисками, принтерами и другими ресурсами своего компьютера, но и аналогичными ресурсами других компьютеров, подключенных к той же сети. Правда, для этого недостаточно снабдить компьютеры сетевыми адаптерами и соединить их кабельной системой. Необходимы еще некоторые добавления к операционным системам этих компьютеров. На тех компьютерах, ресурсы которых должны быть доступны всем пользователям сети, необходимо добавить модули, которые постоянно будут находиться в режиме ожидания запросов, поступающих по сети от других компьютеров. Обычно такие модули называются программными серверами (server), так как их главная задача — обслуживать (serve) запросы на доступ к ресурсам своего компьютера. На компьютерах, пользователи которых хотят получать доступ к ресурсам других компьютеров, также нужно добавить к операционной системе некоторые специальные программные модули, которые должны вырабатывать запросы на доступ к удаленным ресурсам и передавать их по сети на нужный компьютер. Такие модули обычно называют программными клиентами (client). Собственно же сетевые адаптеры и каналы связи решают в сети достаточно простую задачу — они передают сообщения с запросами и ответами от одного компьютера к другому, а основную работу по организации совместного использования ресурсов выполняют клиентские и серверные части операционных систем.

Пара модулей «клиент – сервер» обеспечивает совместный доступ пользователей к определенному типу ресурсов, например к файлам. В этом случае говорит, что пользователь имеет дело с файловой службой (service). Обычно сетевая операционная система поддерживает несколько видов сетевых служб для своих пользователей — файловую службу, службу печати, службу электронной почты, службу удаленного доступа и т. п.

Термины «клиент» и «сервер» используются не только для обозначения программных модулей, но и компьютеров, подключенных к сети. Если компьютер предоставляет свои ресурсы другим компьютерам сети, то он называется сервером, а если он их потребляет — клиентом. Иногда один и тот же компьютер может одновременно играть роли и сервера, и клиента.

Сетевые службы всегда представляют собой распределенные программы, состоящие из нескольких взаимодействующих частей, причем каждая часть, как правило, выполняется на отдельном компьютере сети.

До сих пор речь шла о системных распределенных программах. Однако в сети могут выполняться и распределенные пользовательские программы - приложения. Распределенное приложение также состоит из нескольких частей, каждая из которых выполняет какую-то определенную законченную работу по решению прикладной задачи. Например, одна часть приложения, выполняющаяся на компьютере пользователя, может поддерживать специализированный графический интерфейс, вторая - работать на мощном выделенном компьютере и заниматься статистической обработкой введенных пользователем данных, а третья - заносить полученные результаты в базу данных на компьютере с установленной стандартной СУБД. Распределенные приложения в полной мере используют потенциальные возможности распределенной обработки, предоставляемые вычислительной сетью, и поэтому часто называются сетевыми приложениями.

ЗАДАНИЕ НА ЛАБОРАТОРНУЮ РАБОТУ

1. Охарактеризовать сетевые операционные системы согласно вариантам по следующей схеме:

1) платность,

2) доступ к исходному коду,

3) многоплатформенность,

4) мультизадачность,

5) количество пользователей,

6) функции управления сетью,

7) интерфейс работы,

8) потребляемые ресурсы.

| №

В№ вар.

| Наименование операционной системы

|

|

| MS-DOS

|

|

| Microsoft Windows 95

|

|

| Microsoft Windows 98

|

|

| Microsoft Windows NT 4.0 Workstation

|

|

| Microsoft Windows NT 4.0 Advanced Server

|

|

| Microsoft Windows 2000 Professional

|

|

| Microsoft Windows 2000 Advanced Server

|

|

| Microsoft Windows XP Professional

|

|

| Microsoft Windows XP Home Edition

|

|

| Microsoft Windows 2003 Professional

|

|

| Microsoft Windows 2003 Advanced Server

|

4. Контрольные вопросы

1. Что понимают под программным обеспечением сетей ЭВМ?

2. Что дает предприятию использование компьютерных сетей?

3. Классификация сетевого программного обеспечения.

4. Что называют операционной системой?

5. Что входит в группу прикладного программного обеспечения?

6. По каким критериям можно охарактеризовать сетевую операционную систему?

7. Что называют сетевым драйвером?

8. Что называют сетевым протоколом?

9. Перечислить сетевые операционные системы.

10. Что такое сетевые службы?

11. Что называют стандартным программным обеспечением ЭВМ?

12. Что такое технология «клиент-сервер»?

ТЕОРЕТИЧЕСКИЕ СВЕДЕНИЯ

ТЕОРЕТИЧЕСКИЕ СВЕДЕНИЯ

Изучение IP-адресации

Основным назначением протокола IP (Internet Protocol) является добавление информации об адресе в пакеты данных и маршрутизация их по сети к месту назначения. Чтобы понять, каким образом протокол IP справляется с этой задачей, необходимо изучить методы определения промежуточного и конечного адресов назначения пакета данных.

Для определения местоположения узла назначения относительно исходного компьютера IP-адреса организованы в классы. Такая система носит название поклассового метода IP-адресации. IP-адреса должны быть назначены всем компьютерам в сети. Сегменты сети, соединенные маршрутизаторами, называются подсетями. Разбиение сети на подсети для назначения IP-адресов называется выделением подсетей.

Планирование IP-адресации и назначение IP-адресов для каждого компьютера осуществляется с помощью средств, предоставляемых операционной системой, на основании правил, определяемых поклассовым методом IP-адресации.

Слово узел часто используется для обозначения любого устройства в сети, которое передает и принимает данные, используя IP-адрес. Все компьютеры, принтеры и маршрутизаторы в сети TCP/IP являются узлами и для взаимодействия в сети должны иметь по крайней мере один IP-адрес.

IP-адреса

IP-адрес является уникальным идентификатором, который позволяет различать компьютеры в сети, а также определять их местонахождение. IP-адрес необходим для каждого компьютера и компонента сети (такого как маршрутизатор), осуществляющего связь по протоколу TCP/IP.

IP-адрес определяет местоположение компьютера в сети подобно тому, как почтовый адрес определяет дом в городе. Адрес конкретного дома должен отличаться от всех остальных адресов и в то же время соответствовать определенным правилам адресации. Точно так же и IP-адрес, являясь уникальным, должен соответствовать стандартному формату. IP-адрес представляет собой набор из четырех чисел, каждое из которых находится в диапазоне от 0 до 255.

Компоненты IP-адреса

Аналогично тому, как адрес дома состоит из двух частей (почтового адреса и почтового индекса), IP-адрес содержит два компонента – идентификатор сети и идентификатор узла.

Идентификатор сети

Первой частью IP-адреса является идентификатор сети, определяющий тот сегмент, в котором находится компьютер. Все компоненты одного сегмента должны иметь один и тот же идентификатор сети – как дома в одной почтовой зоне имеют одинаковый почтовый индекс.

Идентификатор узла

Второй частью IP-адреса является идентификатор узла, определяющий компьютер, маршрутизатор или другое устройство в сегменте. В пределах одного идентификатора сети каждый идентификатор узла должен быть уникальным – как все дома в пределах одной почтовой зоны должны иметь разные адреса.

Важно отметить, что аналогично тому, как два дома в разных почтовых зонах могут иметь одинаковые адреса, два компьютера с разными идентификаторами сети могут иметь одинаковые идентификаторы узла. Однако комбинация идентификатора сети и идентификатора узла для каждого из компьютеров, взаимодействующих друг с другом, должна быть уникальной.

Классы IP-адресов

Классы адресов используются для назначения сетевых идентификаторов организациям, что делает возможным подключение их компьютеров к Интернету. Кроме того, классы адресов используются для определения точки раздела между идентификатором сети и идентификатором узла (рис.1). Организации назначается блок IP-адресов, ссылка на которые осуществляется через идентификатор сети адресата. Размер этого блока зависит от размера организации. Например, организации, имеющей 200 узлов, назначается сетевой идентификатор класса С, а организации, имеющей 20000 узлов, – идентификатор класса В.

Рис. 1. Классы IP-адресов

Класс А

Адреса класса А присваиваются сетям с очень большим числом узлов. Этот класс допускает наличие 126 сетей, поскольку в качестве идентификатора сети используется первое число в IP-адресе. Остальные три числа образуют идентификатор узла, что обеспечивает поддержку 16777214 узлов на сеть.

Класс В

Адреса класса В присваиваются средним и крупным сетям. Этот класс допускает наличие 16384 сетей, поскольку в качестве идентификатора сети используются первые два числа. Остальные два числа образуют идентификатор узла, что обеспечивает поддержку 65534 узлов на сеть.

Класс С

Адреса класса С используются для небольших, локальных сетей. Этот класс допускает наличие примерно 2097152 сетей, поскольку ч качестве идентификатора сети используются первые три числа в IP-адресе. Оставшееся число используется как идентификатор узла, что обеспечивает поддержку 254 узлов на сеть.

Классы D и E

Классы D и E не назначаются узлам. Адреса класса D используются для многоадресной рассылки, а адреса класса Е зарезервированы на будущее.

Определение класса адреса

Поклассовый метод IP-адресации определен структурой IP-адреса и позволяет различить идентификаторы сети и ид