Цель работы: провести мероприятия по защите персональных данных,освоить встроенные функции защиты, предлагаемые MicrosoftОffice.

Оборудование: персональный компьютер с ОСWindows 8.1

Индивидуальное задание: создать учетную запись с разграничением доступа, освоить встроенные функции защиты, предлагаемые MicrosoftОffice.

Теоретические сведения

Безопасность персональных данных – состояние защищенности персональных данных, при котором обеспечиваются их конфиденциальность, доступность и целостность при их обработке в информационных системах персональных данных.

Блокирование персональных данных – временное прекращение сбора, систематизации, накопления, использования, распространения персональных данных, в том числе их передачи.

Вспомогательные технические средства и системы –технические средства и системы, не предназначенные для передачи, обработки и хранения персональных данных, устанавливаемые совместно с техническими средствами и системами, предназначенными для обработки персональных данных, или в помещениях, в которых установлены информационные системы персональных данных.

Доступ к информации – возможность получения информации и ее использования.

Защищаемая информация –информация, являющаяся предметом собственности и подлежащая защите в соответствии с требованиями правовых документов или требованиями, устанавливаемыми собственником информации.

Идентификация– присвоение субъектам и объектам доступа идентификатора и (или) сравнение предъявляемого идентификатора с перечнем присвоенных идентификаторов.

Информационная система персональных данных – информационная система, представляющая собой совокупность персональных данных, содержащихся в базе данных, а также информационных технологий и технических средств, позволяющих осуществлять обработку таких персональных данных с использованием средств автоматизации или без использования таких средств.

Несанкционированный доступ (несанкционированные действия) –доступ к информации или действия с информацией, осуществляемые с нарушением установленных прав и (или) правил доступа к информации или действий с ней с применением штатных средств информационной системы или средств, аналогичных им по своим функциональному предназначению и техническим характеристикам.

Перехват (информации) ‑ неправомерное получение информации с использованием технического средства, осуществляющего обнаружение, прием и обработку информативных сигналов.

При включении компьютера после загрузки операционной системы на экране появляется приветствие, после чего предлагается выбрать режим работы (имя пользователя, учетная запись или аккаунт пользователя) под которым вы войдете в сеанс работы с системой. Если компьютер входит в состав домена с большим количеством пользователей, то вместо экрана «Приветствия» появится экран, где необходимо ввести названия учетной записи в системе и пароль.

Правильно составленный пароль должен иметь не менее восьми символов в длину, должен содержать строчные и прописные символы, цифры и различные метасимволы, чтобы иметь гарантию, что пароль всегда будет уникальным.

Для успешного функционирования операционной системы должна быть введена определенная система безопасности, базирующаяся на системе прав доступа.

Чтобы каждый раз при создании нового пользователя не указывать комбинации похожих прав пользователей, в системе существует несколько готовых прав для пользователей, пригодных для реального использования системными администраторами и отдельными пользователями, называемых группами. В WindowsXP существует 10 основных групп пользователей:

- Администраторы (Administrators) – пользователи имеют полный и неограниченный доступ к компьютеру;

- Операторы сохранения и резервирования данных (BackupOperator) – пользователи могут заниматься сохранением информации и ее резервированием на будущее;

- Гости (Guests) – пользователи имеют доступ аналогичный группе Пользователи, но несколько более урезанный, по умолчанию группа отключена;

- Операторы сетевой конфигурации (NetworkConfigurationOperators) – пользователи могут иметь некоторые административные привилегии для управления сетевыми возможностями системы;

- Опытные пользователи (PowerUsers) – пользователи, входящие в

группу, имеют практически те же права, что и администраторы системы,

но только с некоторыми ограничениями;

- Replicator – используется для организации работы системы в домене, а именно для репликации файлов в домене;

- Пользователи (Users) – наиболее популярная группа, в которую входят простые пользователи; все пользователи, которые работают в системе, должны входить в эту группу, т.к. они защищены от случайного уничтожения информации или изменения системы;

- Пользователи, осуществляющие отладку (DebuggerUsers) – пользователи имеют право на отладку программ и процессов на данной машине, локально или удаленно;

- Помощники (HelpServicesGroup) – группы пользователей для помощи и Центра Поддержки.

Ход работы

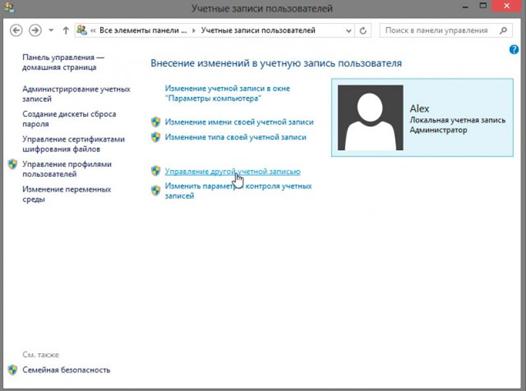

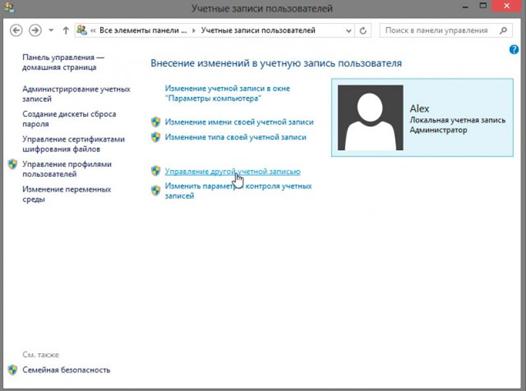

Зайдем в панель управления и выберем «Учетные записи пользователей».

Далее «Изменение учетной записи в окне. Параметры компьютера».

«Пользователи» и «Добавить пользователя».

Выберем «Вход без учетной записи Майкрософт».

«Локальная учетная запись».

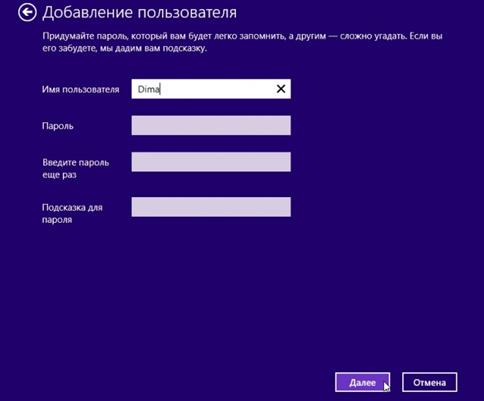

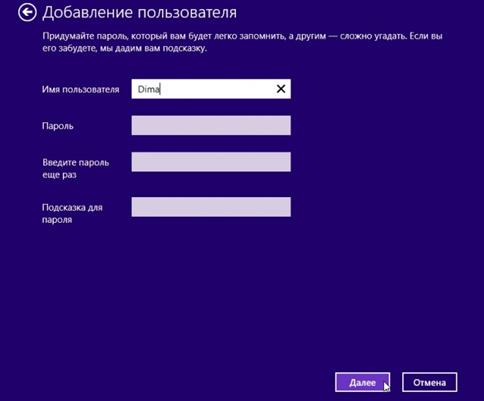

И напишем имя нового пользователя. Настоятельно рекомендую всегда создавать на латинице! Жмем «Далее».

И «Готово».

Как видим, добавился новый пользователь.

Теперь нам нужно создать пароль для нашей учетной записи (администратора).

Можно создать прямо в этом же окне, но в этом случае система потребует от нас создать подсказку для пароля. Если вас это устраивает, то создаем пароль тут.

Если же вам не нужны подсказки, возвращаемся в «Учетные записи пользователей» и выбираем «Управление другой учетной записью».

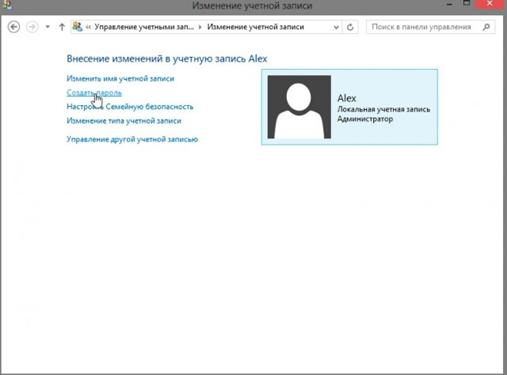

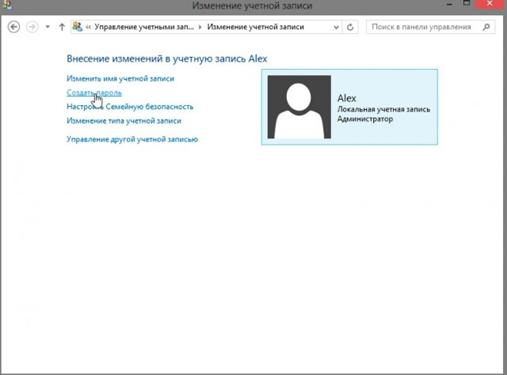

Выбираем себя и в следующем окне «Создать пароль».

Прописываем пароль два раза и снова «Создать пароль».

Теперь наша учетная запись защищена паролем!

При загрузке операционной системы у вас появится окошко для ввода пароля или выбора другого пользователя.

Закрываем доступ к файлам и папкам.

Выберем папку, которой хотим закрыть доступ для остальных пользователей.

Нажмем правой кнопкой мышки по ней и выберем «Свойства».

Вкладка «Безопасность» и пункт «Изменить».

Далее нам необходимо добавить в этот список пользователей, которым закрываем доступ. Жмем «Добавить».

В новом окошке прописываем имя пользователя и «Ок».

Теперь выделяем его из списка и ставим галочки в колонке «Запретить».

Жмем «Применить» и «Ок».

Давайте проверим, что у нас получилось.

Зайдем под учетной записью нового пользователя и попробуем открыть папку, на которую поставили запрет.

Система выдаст нам такое сообщение.

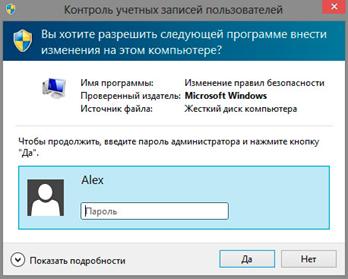

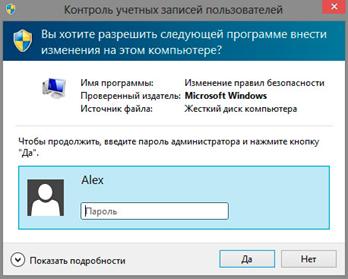

И если мы нажмем продолжить, то от нас потребуют ввести пароль администратора

Применение методов шифрования в настоящее время имеет невысокую популярность. Это происходит за счет внедрения в используемые программы функций защиты. Например, MicrosoftОffice имеет функцию защиты, ограничивающую или запрещающую проведение операций редактирования или форматирования документа путем ограничения параметров рецензирования.

Для активации функции защиты документа в разделе Рецензирование открыть вкладку Защитить документ, и, следуя рекомендациям, осуществить ограничение на форматирование и редактирование.

Ход работы:

1. Создайте учетную запись пользователя с правами администратора.

2. Создайте учетную запись пользователя с ограниченными правами.

3. Измените изображение учетной записи.

4. Результат работы покажите преподавателю.

5. Удалите учетную запись.

6. Осуществить ограничение на форматирование и редактирование.

Практическая работа №29