Значение определения «конфиденциальность в переводе с английского означает доверие и трактуется как необходимость предотвращения утечки (разглашения) какой-либо информации. Слово «конфиденциальный» происходит от латинского confidentia– доверие и в современном русском языке означает «доверительный, не подлежащий огласке, секретный».

Конфиденциальная информация может быть любая информация с ограниченным доступом, не отнесённая действующим законодательством к государственной тайне, так как информация с ограниченным доступом – это прежде сведения, данные и знания, известные определенному кругу лиц, имеющих для них особую ценность. Ограничение доступа к информации устанавливается в целях защиты основ конституционного строя, нравственности, здоровья, прав и законных интересов других лиц, обеспечения обороны страны и безопасности государства.

Под угрозой или опасностью утечки информации понимается единичное или комплексное, реальное или потенциальное, активное или пассивное проявление неблагоприятных возможностей внешних или внутренних источников угрозы создавать критические ситуации, события, оказывать дестабилизирующее воздействие на защищаемые и охраняемые информационные ресурсы, в том числе и финансовые, включая документы и базы данных.

Считается, что в основе любой системы защиты от атак, связанных с утечкой конфиденциальной информации, должны лежать организационные меры обеспечения безопасности. В рамках этих мер на предприятии должны быть разработаны и внедрены организационно-распорядительные документы, определяющие список конфиденциальных информационных ресурсов, возможные угрозы, которые с ними связаны, а также перечень тех мероприятий, которые должны быть реализованы для противодействия указанным угрозам. Примерами таких организационных документов могут являться концепция и политика информационной безопасности, должностные инструкции сотрудников компании и др. В дополнении к организационным средствам защиты должны применяться и технические решения, предназначенные для блокирования перечисленных выше каналов утечки конфиденциальной информации.

Наиболее часто встречающимися угрозами (опасностями) конфиденциальных сведении в документопотоках могут быть:

1. Несанкционированный доступ постороннего лица к документам, делам и базам данных за счет его любопытства или обманных, провоцирующих действий, а также случайных или умышленных ошибок персонала фирмы;

2. Утрата документа или его отдельных частей (листов, приложений, схем, копий, экземпляров, фотографий и др.), носителя чернового варианта документа или рабочих записей за счет кражи, утери, уничтожения;

3. Утрата информацией конфиденциальности за счет ее разглашения персоналом или утечки по техническим каналам, считывания данных в чужих массивах, использования остаточной информации на копировальной ленте, бумаге, дисках и дискетах, ошибочных действий персонала;

4. Подмена документов, носителей и их отдельных частей с целью фальсификации, а также сокрытия факта утери, хищения;

5. Случайное или умышленное уничтожение ценных документов и баз данных, несанкционированная модификация и искажение текста, реквизитов, фальсификация документов;

6. Гибель документов в условиях экстремальных ситуаций

Для электронных документов угрозы особенно реальны, т.к. факт кражи информации практически трудно обнаружить. В отношении конфиденциальной информации, обрабатываемой и хранящейся в компьютерах, условия возникновения угроз, по мнению ряда специалистов, классифицируются по степени риска следующим образом:

1. Непреднамеренные ошибки пользователей, референтов, операторов, референтов, управляющих делами, системных администраторов и других лиц, обслуживающих информационные системы;

2. Кражи и подлоги информации;

3. Стихийные ситуации внешней среды;

4. Заражение вирусами.

Технологии защиты данных основываются на применении современных методов, которые предотвращают утечку информации и ее потерю. В настоящее время используется шесть основных способов защиты информации (таблица 1).

Таблица 1. – Способы защиты информации

| Способ защиты

| Описание

|

| Препятствие

| Способы физической защиты, благодаря которым злоумышленники не имеют возможности попасть на охраняемую территорию.

|

| Маскировка

| Способы защиты информации, предусматривающие преобразование данных в форму, не пригодную для восприятия посторонними лицами.

|

| Регламентация

| Способы защиты информации, при которых осуществляется управление над всеми компонентами информационной системы.

|

| Управление

| Методы защиты информационных систем, предполагающие введение особых инструкций, согласно которым должны осуществляться все манипуляции с охраняемыми данными.

|

| Принуждение

| Методы защиты информации, тесно связанные с регламентацией, предполагающие введение комплекса мер, при которых работники вынуждены выполнять установленные правила.

|

| Побуждение

| Способы воздействия на работников, при которых они выполняют инструкции по этическим и личностным соображениям.

|

Способы защиты информации предполагают использование определенного набора средств. Для предотвращения потери и утечки секретных сведений используются физические, программные, аппаратные, организационные, психологические и законодательные средства (таблица 2).

Таблица 2. – Средства защиты информации

| Средства защиты

| Описание

|

| 1

| 2

|

| Физические

| Комплекс физических препятствий, предотвращающих доступ посторонних лиц на охраняемую территорию.

|

| Программные и аппаратные

| Комплекс компонентов для обеспечения безопасности современных информационных систем.

|

| Организационные

| Комплекс с несколькими методами защиты: регламентацией, управлением, принуждением.

|

| 1

| 2

|

| Законодательные

| Комплекс нормативно-правовых актов регулирующих деятельность людей, имеющих доступ к охраняемым сведениям и определяющих меру ответственности за утрату или кражу секретной информации.

|

| Психологические

| Комплекс мер для создания личной заинтересованности работников в сохранности и подлинности информации.

|

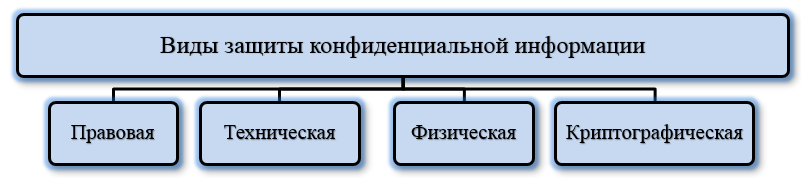

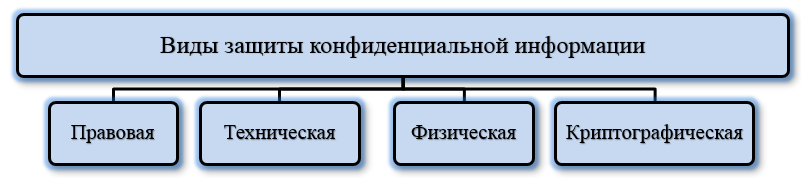

Помимо вышерассмотренных способов и средств защиты информации выделяют несколько видов информационной защиты: правовая, техническая, криптографическая и физическая (рис. 3).

Рис. 3. Виды защиты конфиденциальной информации

Правовая защита информации – это специальные правовые акты, правила, процедуры и мероприятия, обеспечивающие защиту информации на правовой основе.

Правовая защита информации включает в себя разработку законодательных и нормативных правовых документов, регулирующих отношения субъектов по защите информации, применение этих документов, а также надзор и контроль за их исполнением.

Достоинствами правовых мер защиты является их универсальность в плане применения ко всем способам незаконной добычи информации. Более того, в некоторых случаях они являются единственно применимыми, как, например, при защите авторского права в случае незаконного тиражирования.

Техническая защита информации – это защита информации, заключающаяся в обеспечении не криптографическими методами безопасности информации, подлежащих защите в соответствии с действующим законодательством, с применением технических, программных и программно-технических средств.

По назначению технические средства классифицируют на следующие виды (рис. 4).

Рис. 4. Классификация средств технической защиты информации

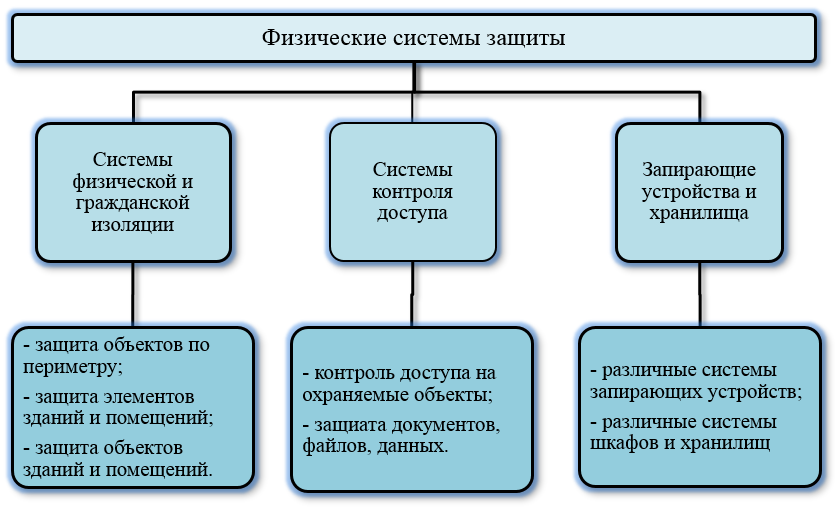

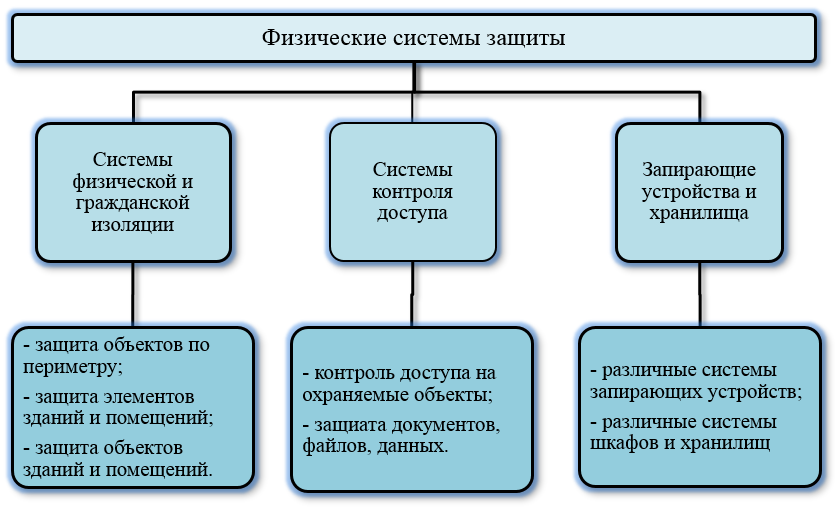

Физическая защита информации – это защита информации путем применения организационных мероприятий и совокупности средств, создающих препятствия для проникновения или доступа неуполномоченных физических лиц к объекту защиты.

К ряду таковых средств можно отнести механические, электрические, электромеханические, электронные, электронно-механические устройства и другие системы, используемые для воспрещения несанкционированного доступа, проноса (выноса) средств, материалов и других возможных видов преступных действий (рис. 5).

Физические средства защиты применяются для решения следующих задач:

· Охрана территории предприятия и наблюдение за ней;

· Охрана зданий, внутренних помещений и контроль за ними;

· Охрана оборудования, продукции, финансов и информации;

· Осуществление контролируемого доступа в здания и помещения.

Рис. 5. Физические системы защиты

Таким образом, физические средства являются первой преградой для злоумышленника при реализации им различных методов доступа к информации на территории предприятия.

Криптографическая защита информации – это специальные методы шифрования, кодирования или иного преобразования информации, в результате которого ее содержание становится недоступным без предъявления ключа криптограммы и обратного преобразования.

Известны различные подходы к классификации методов криптографического преобразования информации. По виду воздействия на исходную информацию методы криптографического преобразования информации могут быть разделены на четыре группы (рис. 6).

Рис. 6. Методы криптографического преобразования информации

Выбор метода криптографической защиты информации во многом зависит от поставленных требований и области его применения. Но использование программного метода является более практичным и совершенным из-за повсеместного использования компьютеров.

В настоящее время одной из наиболее актуальных проблем в области информационной безопасности является проблема защиты от утечки конфиденциальной информации.

Выбор конкретного средства защиты зависит от множества факторов, включая особенности защищаемой автоматизированной системы, тип прикладного и общесистемного ПО, установленного в системе, количество пользователей, работающих с конфиденциальной информацией и многих других. Наибольшая эффективность может быть получена при комплексном подходе, предусматривающим применение как организационных, так и технических мер защиты информационных ресурсов от утечки.