Федеральная служба исполнения наказаний

ФЕДЕРАЛЬНОЕ КАЗЕННОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ

ВЫСШЕГО ОБРАЗОВАНИЯ

ВОРОНЕЖСКИЙ ИНСТИТУТ ФСИН РОССИИ

Инженерно-техничесчкий ФАКУЛЬТЕТ

Кафедра информационной безопасности телекоммуникационных систем

КОНТРОЛЬНАЯ РАБОТА

по дисциплине

«Информационная безопасность»

Вариант № 3

| Выполнил:

|

| обучающийся уч. группы Из 1-18,

|

| заочной формы обучения

|

| Фролов М.В

|

|

|

| Проверил:

|

|

|

|

|

|

|

|

|

|

|

|

| Дата проверки:

| «___»____________ 20__ г.

|

| Оценка:

|

|

|

|

|

|

|

|

|

| (подпись проверяющего)

|

Воронеж 2021

Оглавление

1. Система принципов формирования теоретических основ комплексной защиты информации………………………………………………………… 3

2. Классификация методов решения задач защиты информации……. 14

3. Список использованных источников………………………………... 17

Система принципов формирования теоретических основ комплексной защиты информации

Классификация методов решения задач защиты информации

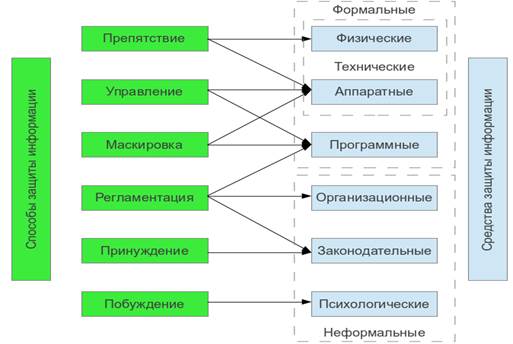

На рисунке 1 представлена классификация методов защиты информации:

Рисунок 1: классификация методов защиты информации

Способы (методы) защиты информации:

· Препятствие - создание на пути угрозы преграды, преодоление которой сопряжено с возникновением сложностей для злоумышленника или дестабилизирующего фактора.

· Управление - оказание управляющих воздействий на элементы защищаемой системы.

· Маскировка - действия над защищаемой системой или информацией, приводящие к такому их преобразованию, которое делает их недоступными для злоумышленника. (Сюда можно, в частности, отнести криптографические методы защиты).

· Регламентация - разработка и реализация комплекса мероприятий, создающих такие условия обработки информации, которые существенно затрудняют реализацию атак злоумышленника или воздействия других дестабилизирующих факторов.

· Принуждение - метод заключается в создании условий, при которых пользователи и персонал вынуждены соблюдать условия обработки информации под угрозой ответственности (материальной, уголовной, административной)

· Побуждение - метод заключается в создании условий, при которых пользователи и персонал соблюдают условия обработки информации по морально-этическим и психологическим соображениям.

Средства защиты информации:

· Физические средства - механические, электрические, электромеханические, электронные, электронно-механические и т. п. устройства и системы, которые функционируют автономно, создавая различного рода препятствия на пути дестабилизирующих факторов.

· Аппаратные средства - различные электронные и электронно-механические и т.п. устройства, схемно встраиваемые в аппаратуру системы обработки данных или сопрягаемые с ней специально для решения задач защиты информации.

· Программные средства - специальные пакеты программ или отдельные программы, включаемые в состав программного обеспечения с целью решения задач защиты информации.

· Организационные средства - организационно-технические мероприятия, специально предусматриваемые в технологии функционирования системы с целью решения задач защиты информации.

· Законодательные средства - нормативно-правовые акты, с помощью которых регламентируются права и обязанности, а также устанавливается ответственность всех лиц и подразделений, имеющих отношение к функционированию системы, за нарушение правил обработки информации, следствием чего может быть нарушение ее защищенности.

· Психологические (морально-этические средства) - сложившиеся в обществе или данном коллективе моральные нормы или этические правила, соблюдение которых способствует защите информации, а нарушение их приравнивается к несоблюдению правил поведения в обществе или коллективе.

Федеральная служба исполнения наказаний

ФЕДЕРАЛЬНОЕ КАЗЕННОЕ ОБРАЗОВАТЕЛЬНОЕ УЧРЕЖДЕНИЕ

ВЫСШЕГО ОБРАЗОВАНИЯ

ВОРОНЕЖСКИЙ ИНСТИТУТ ФСИН РОССИИ

Инженерно-техничесчкий ФАКУЛЬТЕТ

Кафедра информационной безопасности телекоммуникационных систем

КОНТРОЛЬНАЯ РАБОТА

по дисциплине

«Информационная безопасность»

Вариант № 3

| Выполнил:

|

| обучающийся уч. группы Из 1-18,

|

| заочной формы обучения

|

| Фролов М.В

|

|

|

| Проверил:

|

|

|

|

|

|

|

|

|

|

|

|

| Дата проверки:

| «___»____________ 20__ г.

|

| Оценка:

|

|

|

|

|

|

|

|

|

| (подпись проверяющего)

|

Воронеж 2021

Оглавление

1. Система принципов формирования теоретических основ комплексной защиты информации………………………………………………………… 3

2. Классификация методов решения задач защиты информации……. 14

3. Список использованных источников………………………………... 17

Система принципов формирования теоретических основ комплексной защиты информации