Из-за влияния естественных или искусственных электромагнитных помех закодированная речь или сигналы данных, передаваемые по радиоинтерфейсу, должны быть защищены от ошибок. GSM использует сверточное кодирование (convolution encoding) и чередование блоков (block interleaving). Конкретные алгоритмы для речи и для различных скоростей передачи данных отличаются между собой. Метод, используемый для речевых блоков, описан ниже.

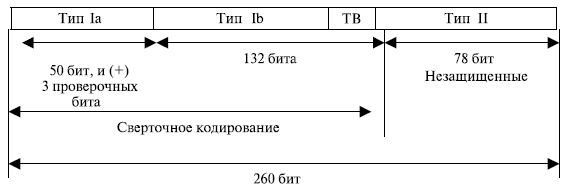

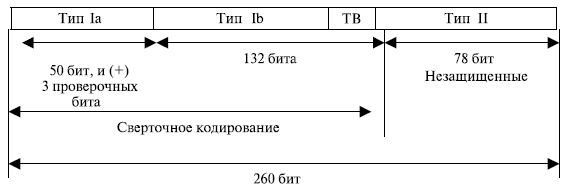

Рис. 2.18. Один отсчет речевого сигнала: 1блок = 260 бит (20мс)

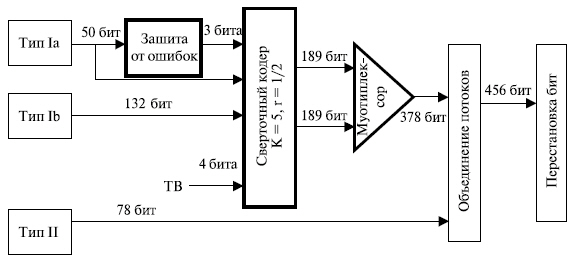

Рассмотрим речевой кодер-декодер, который производит блок на 260 битов для каждых 20 временных отсчетов речи каждые 20 мс (рис.2.18).

Субъективные испытания показали, что которые некоторые биты этого блока были более важны для качества речевого восприятия, чем другие. Поэтому биты разделены на три класса:

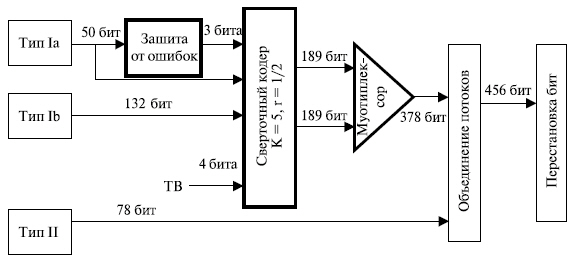

· Класс Ia, 50 битов — наиболее чувствительные к ошибкам;

· Класс Ib, 132 бита — умеренно чувствительные к ошибкам;

· Класс II, 78 битов — наименее чувствительные к ошибкам.

Классу Ia биты добавлен циклический избыточный код на 3 бита для обнаружения ошибок. Если ошибка обнаружена, кадр оценивается как значительно поврежденный и удаляется. Он может быть заменен немного уменьшенной версией предыдущего правильно полученного кадра. Это 53 бита, вместе с 132 битами класса Ib и конечной последовательностью (TB — Tail Bit) на 4 бита (всего 189 битов).

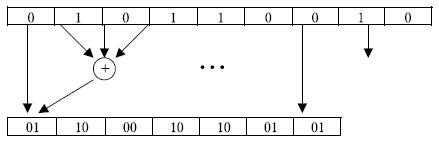

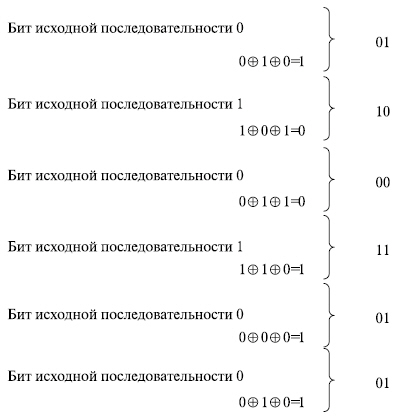

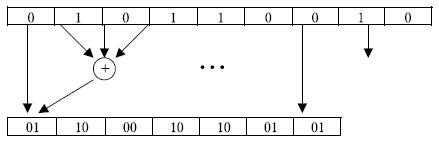

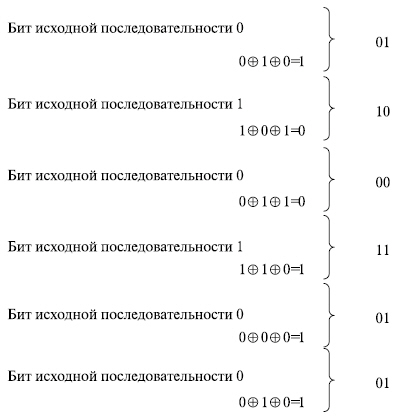

Напомним, что сверточное кодирование (convolution coding) — это метод передачи с исправлением ошибок, при котором каждое поле входной последовательности длины K преобразуется в канальный поток данных длины n. Здесь K — длина кодового ограничения (constrain length); она указывает длину регистра сдвига, запоминающего поле входного потока. Каждый бит выходной последовательности получается как результат суммирования по модулю 2 нескольких последовательно передаваемых K символов входной последовательности.

Рис. 2.19. Пример входной последовательностей данных для сверточного кодирования с параметрами длиной ограничения кода K=3 и скоростью кодирования r =1/2

Отношение длины исходной информационной последовательности к длине кодированной последовательности называется скоростью кодирования (code rate) и обозначается r.

На рис.2.19 показан принцип сверточного кодирования при K=3 и r=1/2. При этом выполняется следующая последовательность действий:

В стандарте GSM используется сверточный кодер с кодовым ограничением K=5. Каждый входной бит закодирован двумя битами выходного потока (r=1/2), базируясь на комбинации предыдущих 5 входных битов. Таким образом, сверточный кодер передает на выход 378 битов, к которым добавляются 78 остающихся бит класса II биты, которые являются незащищенными. Следовательно, каждые 20-миллисекундные временные отсчеты речи закодированы в виде 456 битов (рис.2.20) и требуют скорости передачи информации в битах 22,8 Кбит/с.

Цифровой сигнал модулируется на аналоговую несущую частоту, используя гауссовскую манипуляцию с минимальным частотным сдвигом (GMSK — Gaussian-filtered Minimum Shift Keying).

Рис. 2.20. Принцип кодирования пакета трафика.

GMSK является одним из вариантов минимальной частотной манипуляции (MSK). Это вид частотной модуляции, который отображает двоичные импульсные сигналы двумя сигнальными частотами, сдвинутыми по фазе на 180° на каждом тактовом интервале.

Гауссовская минимальная манипуляция (GMSK) отличается тем, что импульсы входной последовательности сглаживаются с помощью фильтра нижних частот и приводятся к форме гауссовской кривой. Такая форма обеспечивает более низкий уровень внеполосного излучения и уменьшает влияние на соседние каналы. Но этот способ по сравнению с другими имеет меньшую спектральную эффективность. В частности, он позволяет передавать около 0,7 бит/с на Гц (теоретическая спектральная эффективность для квадратурной фазовой манипуляции равна 2 бит/с-Гц) и увеличивает энергетические затраты.

GMSK был выбран по другим схемам модуляции как компромисс между спектральной эффективностью, сложностью передатчика и уменьшением побочного излучения. Сложность передатчика связана с потребляемой мощностью, которая должна быть минимальна для передвижной станции. Побочное излучение в заданной ширине полосы должно строго управляться, чтобы ограничить помехи от соседнего канала и совместить сосуществование GSM и старых аналоговых систем (по крайней мере в настоящее время).

Для оценки правильности передачи 50 битов, чувствительных к ошибкам (категория Ia), используется избыточность в виде трех битов, которые получаются уже рассмотренными ранее методами с использованием полинома  . При обнаружении ошибок нарушенный блок заменяется образом предыдущего блока, чтобы исключить помехи в разговоре (шорохи и трески).

. При обнаружении ошибок нарушенный блок заменяется образом предыдущего блока, чтобы исключить помехи в разговоре (шорохи и трески).

Для декодирования сверточного кода применяется алгоритм Витерби. Алгоритм состоит в том, что получаемая часть входной последовательности (например, 2 бита) анализируется, чтобы получить все возможные исходные последовательности, из которых она может быть получена. Из таких последовательностей выбирается наиболее "правдоподобная" (согласно вероятности перехода).

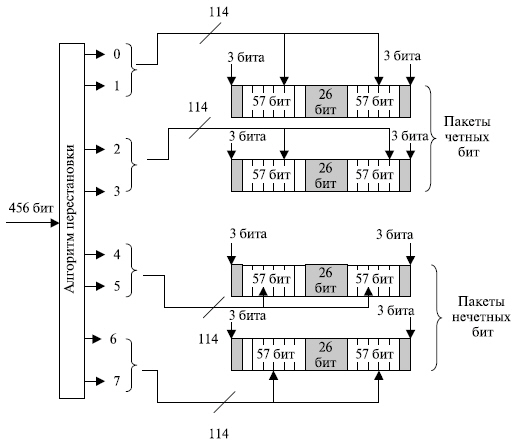

Перестановка/деперестановка

Перестановка (перемежение) информации — это изменение позиций блоков информации относительно друг друга, которое позволяет разнести стоящие рядом символы, принадлежащие одному и тому же сообщению. При этом групповые ошибки преобразуются в одиночные и эффективно исправляются, например, сверточным декодером. Имеется несколько алгоритмов перестановки (перемежения), например, перестановка блоков информации в соответствии с таблицей (табличное перемещение), диагональное перемещение и т. д. Ниже рассмотрен один, наиболее простой алгоритм, который используется чаще всего в сочетании с другими.

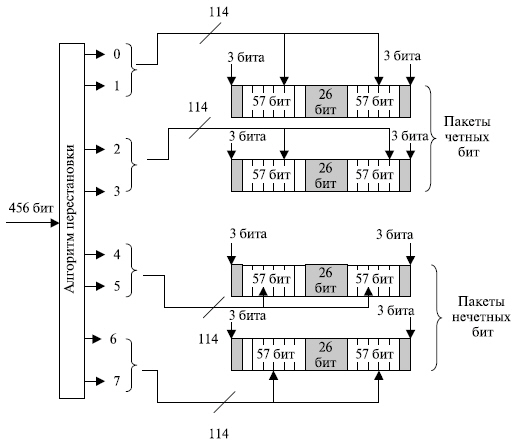

Принцип перестановки в данном случае заключается в том, что временные отсчеты GSM величиной 456 бит (для полной скорости передачи речи) разбиваются на 8 групп по 57 бит. Каждая такая группа передается в различных пакетах трафика и в различных кадрах. Биты в каждом пакете пронумерованы и разделены на четные и нечетные, и в соответствии с этим включаются в различные пакеты трафика. Принцип перестановки информации показан на рис. 2.21.

Рис. 2.21. Принцип перестановки информации

Основной недостаток принципа перестановки — это вносимая задержка из-за накопления пакетов информации, их перестановки и передачи.

Шифрование/дешифрование

В GSM защита информации представлена средствами шифрования передачи. Метод шифрования не зависит от типа передаваемых данных (речь, пользовательские данные или сообщения сигнализации). Оно применяется только к нормальным пакетам (normal burst).

Шифрование достигается преобразованием с помощью операции "исключающее ИЛИ". Эта операция проводится между псевдослучайной многоразрядной последовательностью и 114 полезными битами нормального пакета (все информационные биты кроме 2 контрольных флагов). Псевдослучайная последовательность получается на основе номера пакета и сеансового ключа (session key). Ключ устанавливается в начале сеанса путем обмена сигналами между приемником и передатчиком, используется только в течение одного сеанса связи. После окончания сеанса ключ автоматически стирается.

Расшифровка использует тот же самый ключ шифрования. Более детально процесс шифрования и дешифрования дан в курсе лекций "Криптография и безопасность сетей".

. При обнаружении ошибок нарушенный блок заменяется образом предыдущего блока, чтобы исключить помехи в разговоре (шорохи и трески).

. При обнаружении ошибок нарушенный блок заменяется образом предыдущего блока, чтобы исключить помехи в разговоре (шорохи и трески).