Выделим три основных способа вторжения в интранет, на основе которых нарушители получают возможность проникновения в системы:

1. Физическое вторжение. Если нарушитель имеет физический доступ к компьютеру (т. е. он использует клавиатуру или часть системы), то он сможет проникнуть в нее. Методы могут быть различными — от получения специальных привилегий, которые имеет консоль, до возможности физического использования блоков системы, например снятия винчестера и чтения/записи его на другом ПК.

2.Системное вторжение. Этот тип хакерской деятельности предполагает, что нарушитель уже имеет учетную запись в системе как пользователь сневысокими привилегиями. Если в системе не установлены самые последние "заплатки" для защиты, тогда после этого у нарушителя есть шанс попытаться совершить известную атаку для получения дополнительных административных привилегий.

3.Удаленное вторжение. Этот тип деятельности нарушителей подразумевает, что они пытаются проникнуть в систему через сеть с удаленного компьютера. Такой нарушитель может действовать без каких-либо специальных привилегий или уже иметь свою учетную запись в системе. Но в первом случае нарушитель потратит гораздо больше времени и усилий, если между ним и компьютером-жертвой установлен МЭ.

Средства реализации атак

Средства (механизмы) реализации атак, которые доступны в среде злоумышленников, довольно разнообразны:

· информационный обмен (для сбора информации ожертве и ее уязвимостях);

· команды пользователей (ввод команд в интерфейсе командной строки или процесса);

· скрипты или программы;

· автономный агент;

· комплекты утилит (toolkit, rootkit и т. п.);

· распределенные средства (по нескольким узлам сети).

Технологии защиты сетей Интранет

Межсетевые экраны

Наиболее распространенными и важными средствами защиты сетей являются межсетевые экраны и прокси-серверы.

Межсетевой экран(МЭ) - это специализированный комплекс межсетевой защиты, называемый также брандмауэром или системой firewall. Межсетевой экран позволяет разделить общую сеть на две или более частей и реализовать набор правил, определяющих условия прохождения пакетов с данными через границу из одной части общей сети в другую. Как правило, эта граница проводится между корпоративной (локальной) сетью предприятия и глобальной сетью Internet.

Прокси-серверы используются для обработки запросов под видом внутренних пользователей при соединении с объектами и сетями, не пользующимися доверием. Прокси-службы могут обеспечиваться напрямую с помощью межсетевого экрана или на отдельном узле, работающем совместно с межсетевым экраном.

Эффективные межсетевые экраны обладают следующими свойствами:

· Все соединения должны проходить через межсетевой экран. Межсетевой экран пропускает только авторизованный трафик. Если он не способен четко дифференцировать авторизованный и неавторизованный трафик, или если он настроен на пропуск опасных или ненужных соединений, то польза снижается. При сбое или перегрузке МЭ должен всегда переключаться в состояние «отказ» или закрытое состояние, чтобы не оставлять систему незащищенной.

· Межсетевой экран должен противостоять атакам против самого себя, так как для его защиты не устанавливаются дополнительные устройства.

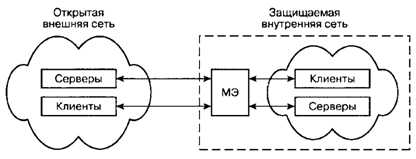

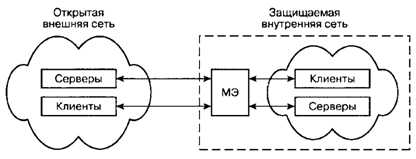

Для противодействия несанкционированному межсетевому доступу межсетевой экран должен располагаться между защищаемой сетью организации, являющейся внутренней, и потенциально враждебной внешней сетью (рис. 2.1). При этом все взаимодействия между этими сетями должны осуществляться только через межсетевой экран. Организационно межсетевой экран входит в состав защищаемой сети.

Рисунок 1. Схема подключения межсетевого экрана

Межсетевой экран, защищающий сразу множество узлов внутренней сети, призван решить две основные задачи:

- ограничение доступа внешних (по отношению к защищаемой сети) пользователей к внутренним ресурсам корпоративной сети. Такими пользователями могут быть партнеры, удаленные пользователи и хакеры, пытающие получить доступ к серверам баз данных, защищаемых межсетевым экраном;

· разграничение доступа пользователей защищаемой сети к внешним ресурсам. Решение этой задачи позволяет, например, регулировать доступ к серверам, не требующимся для выполнения служебных обязанностей.

До сих пор не существует единой и общепризнанной классификации межсетевых экранов. Основываясь на описаниях выпускаемых в настоящее время МЭ, их можно классифицировать по следующим основным признакам.

По функционированию на уровнях модели OSI:

· пакетный фильтр (экранирующий маршрутизатор - screeningrouter);

· шлюз сеансового уровня (экранирующий транспорт);

· прикладнойшлюз (application gateway);

· шлюзэкспертногоуровня (stateful inspection firewall).

По используемой технологии:

· контроль состояния протокола (statefulinspection);

· на основе модулей посредников (proxy).

По исполнению:

· аппаратно-программный;

· программный.

По схеме подключения:

· схема единой защиты сети;

· схема с защищаемым закрытым и не защищаемым открытым сегментами сети;

· схема с раздельной защитой закрытого и открытого сегментов сети