Настройка ER75iX GPRS Router.

Включаем ER75iX GPRS Router. Подключаем к нему компьютер.

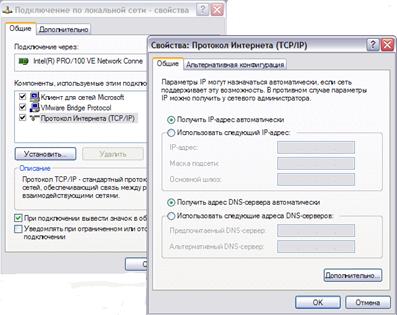

На компьютере администратора, с которого будет производиться настройка устройства, следует поставить режим автоматического получения IP адреса в свойствах сетевого подключения.

Через браузер Internet Explorer по протоколу http подключаемся к центру управления ER75iX GPRS Router.

Для этого вводим адрес http://192.168.1.1, где 192.168.1.1 - шлюз по умолчанию полученный через DHCP (проверяем шлюз по умолчанию в выводе команды ipconfig)

В приглашении вводим логин root и пароль по умолчанию root.

Входим в меню Configuration -> GPRS

В поля APN, UserName, Password, вводим информацию, полученную от оператора сотовой связи. Нажимаем Apply.

После внесения изменений в настройки маршрутизатора появляется окно

Нажимаем Return и продолжаем конфигурирование маршрутизатора.

Все настройки применяются после перезагрузки маршрутизатора.

Маршрутизатор надо перезагрузить после изменения всех настроек.

Входим в меню Configuration -> LAN

Изменяем IP адрес на интерфейсе LAN.

В поле IP Address вводим новый IP адрес 192.168.8.1

Убираем флажок в режиме DHCP server. Нажимаем Apply.

Входим в меню Configuration -> NAT

В поле Server IP address вводим IP адрес 192.168.8.2. Нажимаем Apply.

Входим в меню Administration -> Change Password

В этом меню производим смену пароля по умолчанию, для пользователя root.

При выборе нового пароля пользуемся Порядком обращения с паролями, введенный приказом №64-кт от 30.10.2000 г.

Нажимаем Apply.

Все настройки применяются после перезагрузки маршрутизатора. Перезагрузка маршрутизатора осуществляется из меню Administration -> Reboot.

После перезагрузки маршрутизатора, маршрутизатор будет доступен по IP адресу 192.168.8.1

Настройка оборудования CheckPoint UTM-1 Edge.

Подготовка оборудования.

Включаем Checkpoint UTM-1 Edge. Подключаем к нему компьютер, с которого мы будем производить настройку устройства, в один из 4ех интерфейсов LAN.

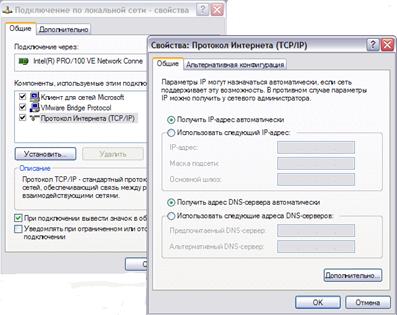

На компьютере администратора, с которого будет производиться настройка устройства, следует поставить режим автоматического получения IP адреса в свойствах сетевого подключения.

Через браузер Internet Explorer по протоколу http подключаемся к центру управления UTM-1 Edge.

Для этого вводим адрес http://192.168.10.1, где 192.168.10.1 - шлюз по умолчанию полученный через DHCP (проверяем шлюз по умолчанию в выводе команды ipconfig)

При первом подключение к центру управление UTM-1 Edge, необходимо задать пароль администратора (login admin). При выборе нового пароля пользуемся Порядком обращения с паролями, введенный приказом №64-кт от 30.10.2000 г.. В дальнейшем для доступа к центру управления UTM-1 Edge необходимо использовать протокол https, в этом случае в Internet Explorer необходимо вводить адрес https://192.168.10.1

На экране появляется предупреждение системы безопасности:

Нажимаем на «Да» и вводим логин admin и пароль администратора.

После ввода логина и пароля, попадаем в центр управления UTM-1

Настройка VPN туннеля

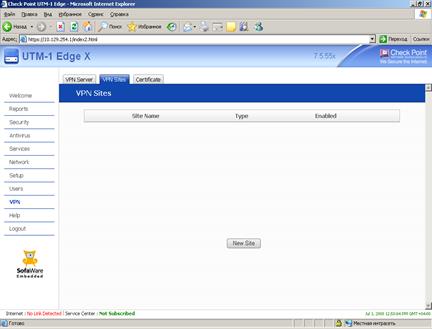

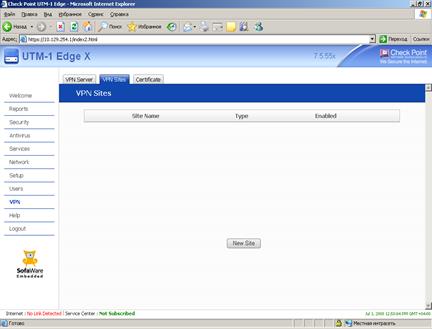

Нажимаем кнопку VPN и вкладку VPN Sites

Дальше нажимаем на New Site

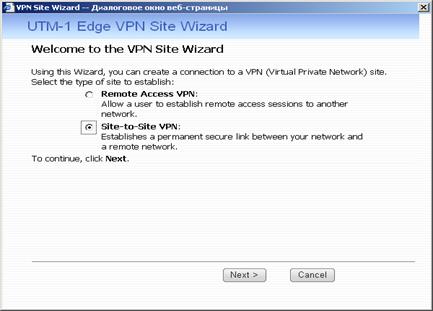

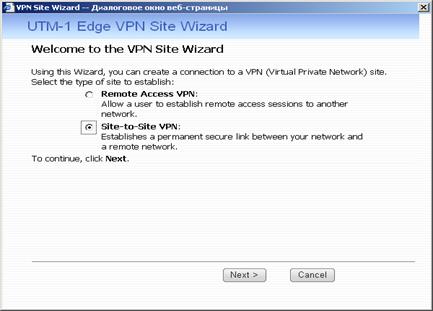

В появившемся окне выбираем Site-to-Site VPN.

Нажимаем на Next.

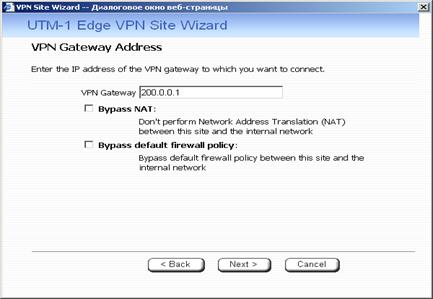

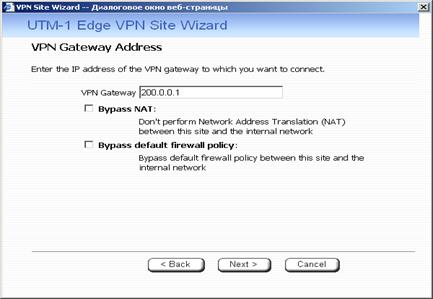

В поле VPN Gateway вводим внешний IP адрес филиального межсетевого экрана, с которым нужно организовать защищенный канал связи.

Убираем флажок Bypass NAT и флажок Bypass default firewall policy.

Нажимаем на Next.

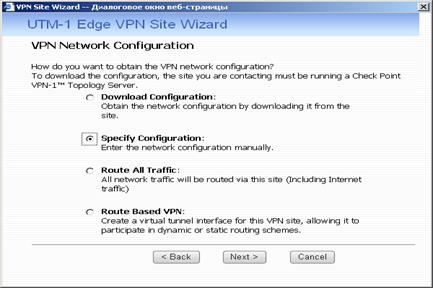

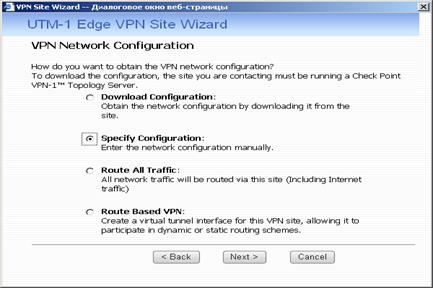

Здесь ставим точку на Specify Configuration (Указать конфигурацию).

Нажимаем на Next.

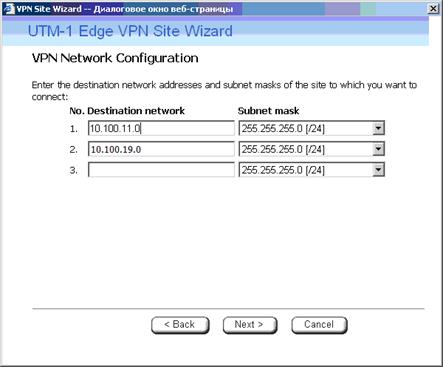

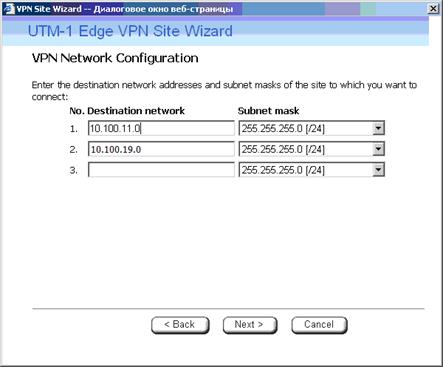

В этом меню указываем сети назначения трафика, в которые необходимо осуществлять шифрование. Для нас это 10.100.11.0/24 и 10.100.19.0/24

Нажимаем на Next.

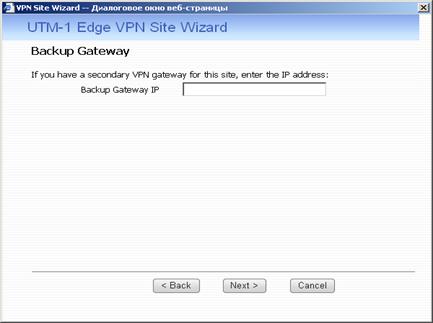

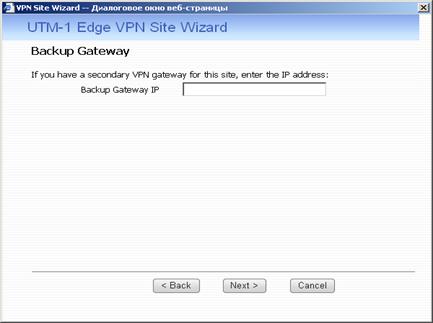

Оставляем это поле пустым

Нажимаем на Next.

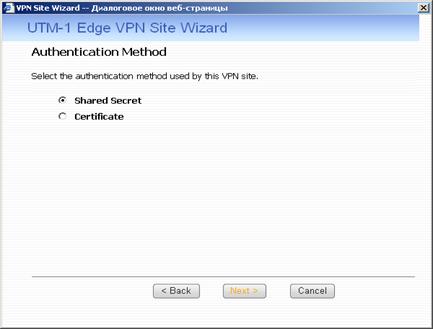

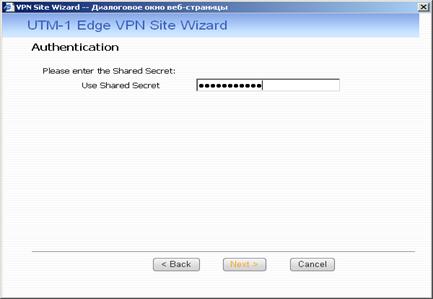

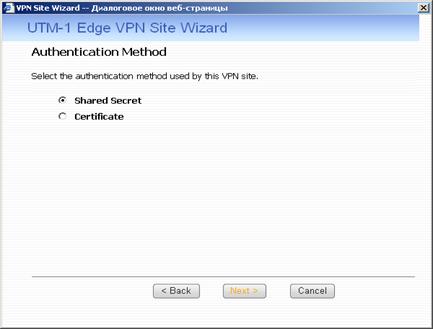

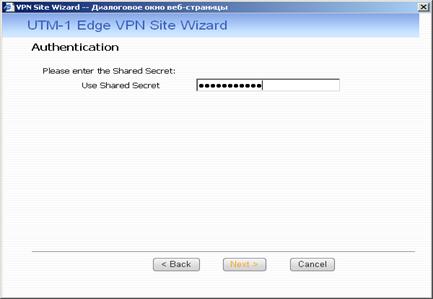

Здесь указываем метод аутентификации Shared Secret (совместно используемых ключей) и в следующем окне вводим ключ шифрования (первые 31 символа сгенерированные программой генерацией КК).

Нажимаем на Next.

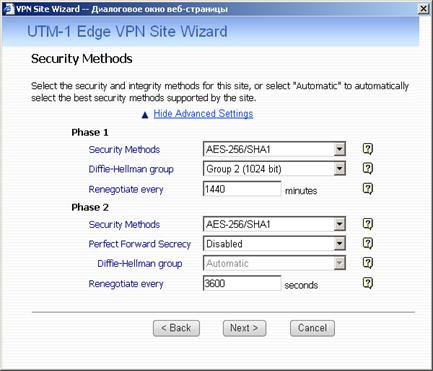

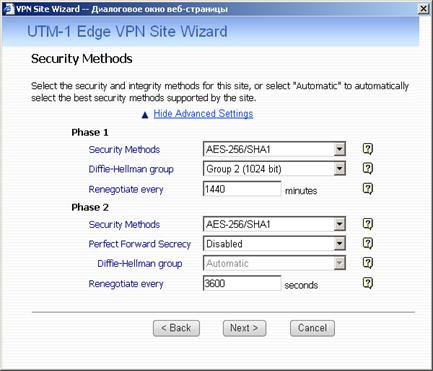

В этом окне нажимаем на Show Advanced Settings и задаем параметры шифрования данных.

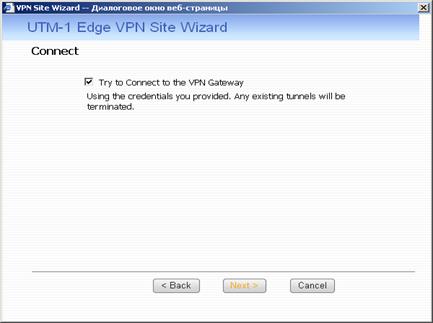

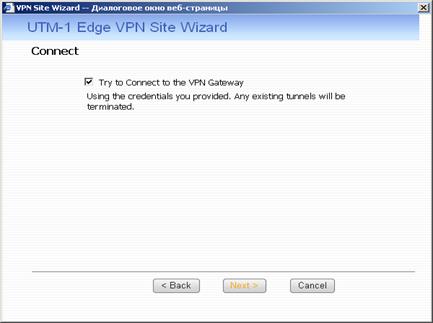

Ставим флажок Try to Connect to the VPN Gateway. (После нажатия на Next устройство попробует связаться с удаленным концом и установить VPN соединение.)

Нажимаем на Next.

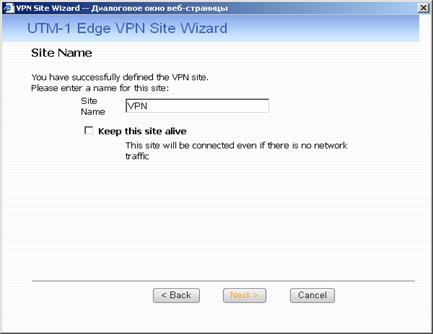

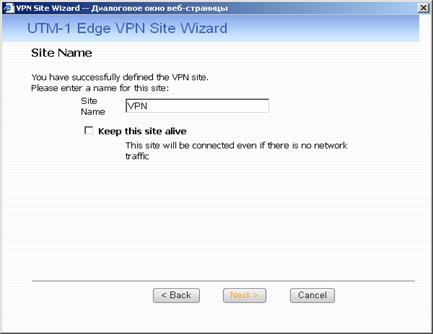

Вводим название подключения, убираем флажок на Keep this site alive, нажимаем Next и затем Finish.

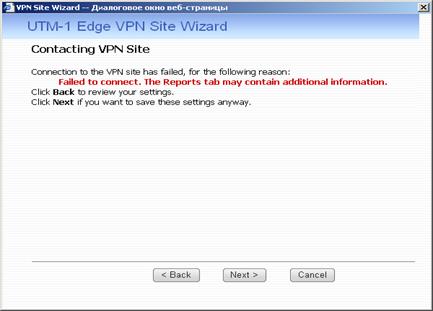

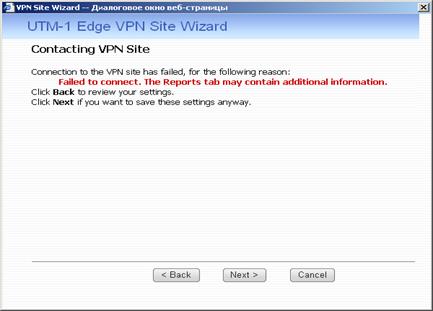

Если VPN соединение установить не получилось, то видим следующее сообщение:

В этом случае внимательно проверяем все параметры, указанные в конфигурации UTM-1 Edge и Cisco ASA.

В первую очередь следует проверить

a) Сетевую связанность между UTM-1 Edge и Cisco ASA

б) Списки контроля доступа на Cisco ASA

в) Параметры IPSEC и ISAKMP

Просмотр событий

Всю информацию о текущем состоянии и лог устройства можно посмотреть, нажав на кнопку Reports.

Вкладка Event Log показывает все события, происходящие с устройством Checkpoint.

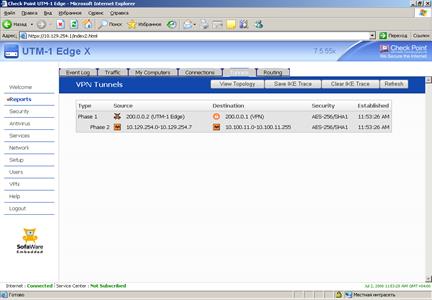

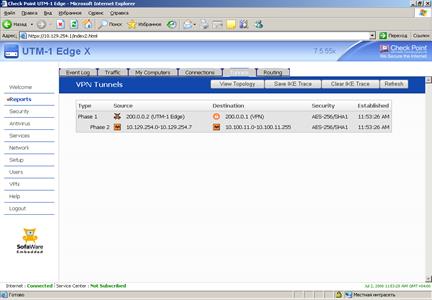

Закладка VPN Tunnels показывает существующие на данный момент туннели. При успешном соединении картинка будет следующей:

На устройствах Cisco ASA наличие туннеля можно посмотреть, введя следующие команды:

Show crypto ipsec sa

Show crypto isakmp sa

Настройка Cisco ASA.

- Добавление сетевых объектов.

Для настройки трансляции адресов для прохождения трафика от банкоматов до процессингового центра необходимо добавить следующие строчки:

object-group network NET_PLCARD

Network-object 10.100.11.0 255.255.255.0

Network-object 10.100.19.0 255.255.255.0

object-group network ATM_INTERNET

network-object 10.128+F.252.0 255.255.252.0

//где F – номер филиала

object-group network SERVER_ATM_UPDATE

Encryption aes-256

Hash sha

Group 2

Lifetime 86400

Crypto isakmp nat-traversal

Encryption aes-256

Hash sha

Group 2

Lifetime 86400

Crypto isakmp nat-traversal

Обновление банкоматов

На интерфейсы выделенных каналов связи и интернета, необходимо добавить следующие строчки

Список доступа, привязанный к интерфейсу Ростелекома

access-list ACL_RT_IN line 1 extended permit udp object-group SERVER_ATM_UPDATE object-group ATM_INTERNET eq 4104

access-list ACL_RT_IN line 2 extended permit tcp object-group SERVER_ATM_UPDATE object-group ATM_INTERNET eq 4728

access-list ACL_RT_IN line 3 extended permit tcp object-group SERVER_ATM_UPDATE object-group ATM_INTERNET eq 4105

Список доступа, привязанный к интерфейсу Интернета

access-list ACL_OUTSIDE_IN line 1 extended permit udp object-group SERVER_ATM_UPDATE object-group ATM_INTERNET eq 4104

access-list ACL_OUTSIDE_IN line 2 extended permit tcp object-group SERVER_ATM_UPDATE object-group ATM_INTERNET eq 4105

access-list ACL_OUTSIDE_IN line 3 extended permit tcp object-group SERVER_ATM_UPDATE object-group ATM_INTERNET eq 4728

access-list ACL_OUTSIDE_IN line 4 extended permit udp object-group ATM_INTERNET object-group SERVER_ATM_UPDATE eq 4104

access-list ACL_OUTSIDE_IN line 5 extended permit tcp object-group ATM_INTERNET object-group SERVER_ATM_UPDATE eq 4105

access-list ACL_OUTSIDE_IN line 6 extended permit tcp object-group ATM_INTERNET object-group SERVER_ATM_UPDATE eq 4728

Настройка ER75iX GPRS Router.

Включаем ER75iX GPRS Router. Подключаем к нему компьютер.

На компьютере администратора, с которого будет производиться настройка устройства, следует поставить режим автоматического получения IP адреса в свойствах сетевого подключения.

Через браузер Internet Explorer по протоколу http подключаемся к центру управления ER75iX GPRS Router.

Для этого вводим адрес http://192.168.1.1, где 192.168.1.1 - шлюз по умолчанию полученный через DHCP (проверяем шлюз по умолчанию в выводе команды ipconfig)

В приглашении вводим логин root и пароль по умолчанию root.

Входим в меню Configuration -> GPRS

В поля APN, UserName, Password, вводим информацию, полученную от оператора сотовой связи. Нажимаем Apply.

После внесения изменений в настройки маршрутизатора появляется окно

Нажимаем Return и продолжаем конфигурирование маршрутизатора.

Все настройки применяются после перезагрузки маршрутизатора.

Маршрутизатор надо перезагрузить после изменения всех настроек.

Входим в меню Configuration -> LAN

Изменяем IP адрес на интерфейсе LAN.

В поле IP Address вводим новый IP адрес 192.168.8.1

Убираем флажок в режиме DHCP server. Нажимаем Apply.

Входим в меню Configuration -> NAT

В поле Server IP address вводим IP адрес 192.168.8.2. Нажимаем Apply.

Входим в меню Administration -> Change Password

В этом меню производим смену пароля по умолчанию, для пользователя root.

При выборе нового пароля пользуемся Порядком обращения с паролями, введенный приказом №64-кт от 30.10.2000 г.

Нажимаем Apply.

Все настройки применяются после перезагрузки маршрутизатора. Перезагрузка маршрутизатора осуществляется из меню Administration -> Reboot.