Кормораздатчик мобильный электрифицированный: схема и процесс работы устройства...

Индивидуальные очистные сооружения: К классу индивидуальных очистных сооружений относят сооружения, пропускная способность которых...

Кормораздатчик мобильный электрифицированный: схема и процесс работы устройства...

Индивидуальные очистные сооружения: К классу индивидуальных очистных сооружений относят сооружения, пропускная способность которых...

Топ:

Комплексной системы оценки состояния охраны труда на производственном объекте (КСОТ-П): Цели и задачи Комплексной системы оценки состояния охраны труда и определению факторов рисков по охране труда...

Характеристика АТП и сварочно-жестяницкого участка: Транспорт в настоящее время является одной из важнейших отраслей народного...

Организация стока поверхностных вод: Наибольшее количество влаги на земном шаре испаряется с поверхности морей и океанов...

Интересное:

Лечение прогрессирующих форм рака: Одним из наиболее важных достижений экспериментальной химиотерапии опухолей, начатой в 60-х и реализованной в 70-х годах, является...

Национальное богатство страны и его составляющие: для оценки элементов национального богатства используются...

Искусственное повышение поверхности территории: Варианты искусственного повышения поверхности территории необходимо выбирать на основе анализа следующих характеристик защищаемой территории...

Дисциплины:

|

из

5.00

|

Заказать работу |

|

|

|

|

|

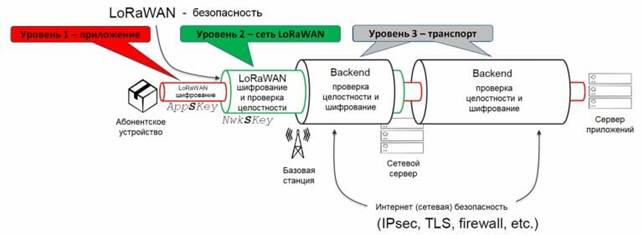

В сети IoT LoRaWAN используется многоуровневая система безопасности передачи данных[3] (рис. 7)

Первый уровень. AES-шифрование на уровне приложения (End-to-End, т. е. между абонентским терминалом и клиентским сервером приложений) с помощью 128-битного переменного сессионного ключа Application session key (AppSKey).[13] Такой ключ шифрования хранится в абонентском терминале и на сервере приложений – он недоступен оператору сети (доступ к AppSKey есть только у клиента – владельца сервера приложений). Формирование сессионного ключа AppSKey происходит параллельно в абонентском терминале и на стороне сети в процессе активации терминала – через эфир AppSKey не передается.

Второй уровень. AES-шифрование и проверка целостности сообщений на сетевом уровне (между абонентским терминалом и сетевым сервером) с помощью 128-битного переменного сессионного ключа Network session key (NwkSKey).[3] Такой уровень шифрования используется для защиты передаваемых сигнальных команд на МАС-уровне, а также для вычисления MIC (Message Integrity Code) в целях проверки целостности данных, передаваемых на радиоинтерфейсе. NwkSKey хранится в абонентском терминале и на сетевом сервере и недоступен клиенту (доступ к NwkSKey имеется только у оператора сети связи – владельца сетевого сервера). Формирование сессионного ключа NwkSKey также происходит параллельно в абонентском терминале и на стороне сети в процессе активации терминала – через эфир NwkSKey не передается.

Третий уровень. Стандартные методы аутентификации и шифрования интернет-протокола (IPsec, TLS и т. п.) при передаче данных по транспортной сети между узлами сети – базовая станция, сетевой сервер, Join-сервер, сервер приложений.[3]

|

|

По команде приложения или сетевого сервера в любой момент возможен переход на новую сессию с генерацией нового комплекта ключей шифрования, что делает бесполезными старые ключи. Также есть возможность установки периодической генерации нового комплекта ключей NwkSKey и AppSKey.

Плюсами сетей стандарта LoRaWAN являются:

1) End-to-End конфиденциальность пользовательских данных на уровне приложения – AES-шифрование с помощью сессионного ключа AppSKey.

2) Взаимная идентификация устройства и сети – процесс авторизации терминала при первичном подключении к сети (или по специальной команде о повторе авторизации).

3) Проверка целостности данных при передаче на радиоинтерфейсе – вычисление MIC-кода на основе сессионного ключа NwkSKey.

4) Конфиденциальность сигнальной информации (управляющих команд) – AES-шифрование МАС-команд с помощью сессионного ключа NwkSKey.

5) Безопасное хранение идентификаторов абонентского устройства и его полномочий – внедрение аппаратного элемента безопасности Secure element в абонентский терминал и защита HSM-модулем Join-сервера.[10]

6) Оперативное устранение найденных уязвимостей на сетевой стороне и на абонентских терминалах – дистанционная смена ПО абонентских терминалов через эфир с помощью специфицированного LoRa Alliance механизма FUOTA (Firmware Upgrade Over The Air) и установка обновлений на сетевой сервер и сервер приложений.[7]

7) Возможность использования отечественных СКЗИ для критической инфраструктуры (КИ) – внедрение дополнительного, «нулевого» уровня End-to-End шифрования по сертифицированным ФСБ РФ алгоритмам.

Расчет ёмкости шлюза LoRa

Расчётная часть

Каждый пакет, передаваемый по сети LoRaWAN, включает в себя преамбулу и блок данных физического уровня.

Кол-во символов в преамбуле  является конфигурируемым в диапазоне 6..65535

является конфигурируемым в диапазоне 6..65535

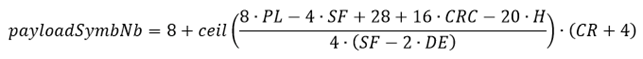

Кол-во символов в блоке данных физического уровня определяется следующей формулой:[11]

Здесь:[15]

PL= 12 + FRM – кол-во байт полезных данных в блоке физического уровня (PHYPayload);

|

|

FRM – кол-во байт полезных данных на уровне приложения (FRMPayload);

SF – коэффициент расширения спектра;[8]

CRC = 1, когда передача поля CRC блока полезной нагрузки включена и CRC=0 – когда выключена;

H=0, когда передача заголовка (PHDR + PHDR_CRC) включена и H=1 – когда заголовок отсутствует;

DE=1, когда оптимизация для низких скоростей передачи включена и DE=0 – когда выключена;

CR=1..4 – скорость кода;

ceil – операция округления до ближайшего большего целого числа.

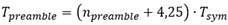

Длительность передачи преамбулы:

Длительность передачи преамбулы:

Длит. передачи блока данных физического уровня:

Длит. передачи блока данных физического уровня:

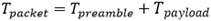

Длительность передачи всего пакета по сети LoRaWAN:

Длительность передачи всего пакета по сети LoRaWAN:

W – полоса одного радиоканала (125кГц)

Оценка пропускной способности системы определяется при следующих предположениях:

- пользовательские данные, предназначенные для передачи, поступают на терминалы случайно, образуя пуассоновский поток;

- отброшенные из-за ошибок передачи пакеты передаются повторно, образуя также пуассоновский поток;

- все пакеты данных имеют одинаковую длину и передаются одинаковое время;

- в сети находится бесконечное число удалённых терминалов (при этом если некий терминал уже передаёт данные, это никак не влияет на вероятность передачи данных другими терминалами).

В этом случае:

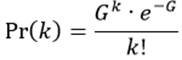

- Вероятность того, что за время передачи одного пакета T поступит еще k пакетов от всех терминалов сети определяется формулой Пуассона:

где G – интенсивность поступления пакетов (или среднее число сообщений для передачи, появившееся на всех терминалах сети за время T).

- Коллизия не возникнет, если на интервале передачи сообщения, а также на одном предшествующем интервале не появятся еще пакеты для передачи от других конечных устройств сети (k=0). Следовательно, вероятность успешной передачи составляет  .

.

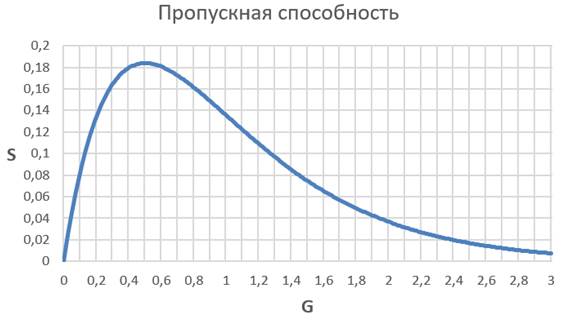

- Среднее число успешно переданных за время T пакетов, т.е. пропускная способность сети, составляет  . График пропускной способности приведен на рисунке ниже:

. График пропускной способности приведен на рисунке ниже:

|

Максимальное значение пропускной способности достигается при интенсивности поступления пакетов G = 0,5 и составляет 0,184 (при этом вероятность потери пакетов из-за коллизии – Ploss составит 63%).

При интенсивности поступления пакетов G = 0,0256 вероятность потери пакетов из-за коллизии (Ploss) составляет 5%.

|

|

Тогда, поставим задачу вычисления максимального числа устройств исходя из следующих начальных условий:

- кол-во радиочастотных каналов (Nf) – 8;

- кол-во символов в преамбуле (npreamble) – 6;

- средний размер полезных данных, передаваемых в поле FRMPayload – 10 байт (80 бит полезной нагрузки);

- средняя частота передачи пакетов одним конечным устройством – 1 пакет в час;

- передача заголовка включена (H=0), передача CRC включена (CRC=1), оптимизация скоростей выключена (DE=0);

- скорость кодирования (CR) – 4/5;

- пакеты передаются от конечных устройств с последующим подтверждением доставки от сетевого сервера в первом временном окне;

- допустимая вероятность коллизии (PLOSS) – 5%;

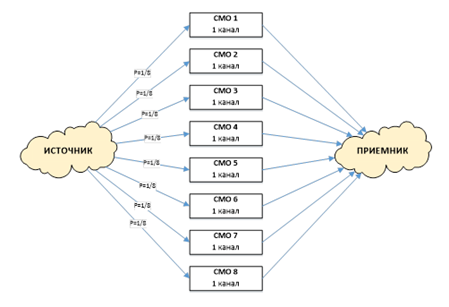

Трафиковая модель такого шлюза LoRa эквивалентна 8-ми одноканальным системам массового обслуживания с отказами:

|

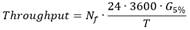

В этом случае: время передачи одного пакета (T=TULpacket) для разных коэффициентов расширения спектра (SF); допустимое кол-во пакетов на LoRa GateWay в сутки составляет:

где G5% =0,0256 – интенсивность поступления пакетов при PLOSS=5%.

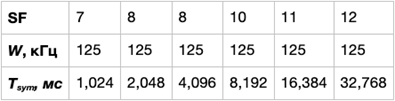

Результаты расчетов будут приведены в виде таблицы:

| Коэф. расширения спектра | SF | 7 | 8 | 9 | 10 | 11 | 12 |

| Полоса радиоканала | W, кГц | 125 | 125 | 125 | 125 | 125 | 125 |

| Длительность передачи 1 символа | Tsym, мс | 1,024 | 2,048 | 4,096 | 8,192 | 16,384 | 32,768 |

| Число символов в преамбуле | Npreamble | 6 | 6 | 6 | 6 | 6 | 6 |

| Полезные данные | FRM, байт | 10 | 10 | 10 | 10 | 10 | 10 |

| Физический блок данных | PL, байт | 23 | 23 | 23 | 23 | 23 | 23 |

| Вероятность коллизии | p | 5% | 5% | 5% | 5% | 5% | 5% |

| Интенсивн.поступ.пакетов | A | 0,0265 | 0,0256 | 0,0256 | 0,0256 | 0,0256 | 0,0256 |

| Кол-во частотных каналов | Nf | 8 | 8 | 8 | 8 | 8 | 8 |

| Заголовок в пакет | H (0-вкл) | 0 | 0 | 0 | 0 | 0 | 0 |

| Флаг вкл. оптимизации скоростей | DE (0 - выкл) | 0 | 0 | 0 | 0 | 0 | 0 |

| Флаг вкл. CRC в пакет | CRC (1-вкл) | 1 | 1 | 1 | 1 | 1 | 1 |

| Скорость кодирования | 4/5 – 1 | 1 | 1 | 1 | 1 | 1 | 1 |

| Кол-во символов в блоке данных | P ayloadSymNb | 48 | 43 | 38 | 33 | 38 | 33 |

| Длительность передачи преамбулы | Tpreamble, мс | 10,50 | 20,99 | 41,98 | 83,97 | 167,94 | 335,87 |

| Длительность передачи блока данных | Tpayload, мс | 49,15 | 88,06 | 155,65 | 270,34 | 540,67 | 917,50 |

| Длительность передачи всего пакета | Tpacket | 59,65 | 109,06 | 197,63 | 354,30 | 708,61 | 1253,38 |

| Число пакетов в сутки | Nenpackets | 24 | 24 | 24 | 24 | 24 | 24 |

| Кол-во пакетов на LoRa GW в сутки | Nlgpackets, тыс. шт. | 297,19 | 162,55 | 89,7 | 50,03 | 25,02 | 14,14 |

| Поддерживаемое число устройств | Nend, тыс.шт. | 12,38 | 6,77 | 3,74 | 2,08 | 1,04 | 0,59 |

Таблица 1. Результаты расчета емкости сети.

|

|

Итог: в зависимости от коэф. расширения спектра при заданной полезной нагрузке шлюз сможет поддерживать от 590 до 12380 устройств при отправки одного пакета в час.

Вывод

В ходе курсовой работы были разработаны требования к базам данных и веб-интерфейсам IoT устройств учета электроэнергии. Была подробно рассмотрена архитектура базы данных с описанием необходимых параметров. Были рассмотрены функциональные требования к веб-интерфейсам. Отдельное внимание было уделено вопросам информационной безопасности сети.

Исходя из требований к информационной системе был выбран стандарт связи, удовлетворяющий как требованиям безопасности, так и требованиям к дешевизне развертки.

Была спроектирована сеть стандарта LoRaWAN, рассчитаны основные ее параметры. В заключении отметим главные преимущества построенной системы.

Такая система позволяет:

1) Автоматизировать сбор показаний электроэнергии.

2) Отслеживать качество электроснабжения квартиры.

3) Блокировать подачу электропитания в квартиру в случае взлома устройства и неуплаты за предыдущий период.

4) Получать детализацию по использованию электричества по дням и часам.

5) Использовать большое количество устройств (от 590 до 12.380).

6) Отслеживать статистику потребления энергии по домам.

7) Создать базу для дальнейшего проектирования умных домов, районов, городов.

8) Использовать автоматизированные процессы для визуализации данных для пользователей с целью их анализа.

9) Получать доступ к данным из любой точки мира, где присутствует связь.

Использованные источники:

1. Руководство разработчика устройств LoRaWAN сети ЛАРТЕХ. URL: https://lar.tech/images/pdf/lorawan-lartech.pdf (дата обращения:)

2. Oracle. Базы данных. URL: https://www.oracle.com/ru/database/what-is-database/ (дата обращения: 10.09.2021)

3. Connect-WIT. LoRaWAN как надежная и безопасная технология связи. URL: https://www.connect-wit.ru/lorawan-kak-nadezhnaya-i-bezopasnaya-tehnologiya-svyazi.html (дата обращения: 11.09.2021)

4. CISCO. Сети IOT на основе технологии LoRaWAN URL: https://www.cisco.com/c/dam/m/ru_ru/training-events/2019/cisco-connect/pdf/cc10-lora-bukhteev.pdf (дата обращения: 13.09.2021 )

5. LoRaWAN-Mikrotik фрагмент проекта IOT. URL: https://mum.mikrotik.com/presentations/UA18/presentation_5546_1528664734.pdf (дата обращения: 13.09.2021)

6. LoRa. Сети передачи данных на большие расстояния LoRaWAN. URL: http://gamma.spb.ru/media/pdf/masters2015/LORA.pdf (Дата обращения: 13.09.2021)

7. Smartiko. LoRaWAN – решение для нового стандарта в телеметрии. URL: https://smartiko.ru/publications/blog/lorawan-reshenie-dlya-novogo-standarta-v-telemetrii/ (Дата обращения: 15.09.2021)

8. Nag. Сети LoRaWAN. URL: https://nag.ru/material/30657 (Дата обращения: 16.09.2021)

9. Future2Day. Сеть LoRaWAN. URL: https://future2day.ru/set-lorawan/ (Дата обращения: 24.09.2021)

|

|

10. WireLess-e. Технология LoRa в вопросах и ответах. URL: https://wireless-e.ru/standarty/tehnologiya-lora-v-voprosah-i-otvetah/ (Дата обращения: 27.09.2021)

11. Connect-WIT. LoRaWAN: один из путей Интернета вещей. URL: https://wireless-e.ru/standarty/tehnologiya-lora-v-voprosah-i-otvetah/ (Дата обращения: 29.30.2021)

12. Anti-Malware. Kaspersky IOT Secure. URL: https://www.anti-malware.ru/reviews/Kaspersky-IoT-Secure-Gateway (Дата обращения: 30.09.2021)

13. Itechinfo. Технология LoRaWAN. URL: https://itechinfo.ru/content/%D0%BE%D1%81%D0%BE%D0%B1%D0%B5%D0%BD%D0%BD%D0%BE%D1%81%D1%82%D0%B8-%D1%80%D0%B0%D0%B4%D0%B8%D0%BE%D0%BF%D0%BE%D0%BA%D1%80%D1%8B%D1%82%D0%B8%D1%8F-lora (Дата обращения: 06.10.2021)

14. Nauchkor. ВКР БелГУ URL: https://nauchkor.ru/uploads/documents/5c1a81897966e104f6f85b30.pdf (Дата обращения: 08.10.2021)

15. SemTech. Understanding the LoRaWAN Capacity White Paper. URL: https://blog.semtech.com/understanding-the-lorawan-capacity-whitepaper (Дата обращения: 07.10.2021)

16. Semantica. Веб-интерфейс. URL: https://semantica.in/blog/veb-interfejs.html (Дата обращения: 13.09.2021)

|

|

|

История развития хранилищ для нефти: Первые склады нефти появились в XVII веке. Они представляли собой землянные ямы-амбара глубиной 4…5 м...

Папиллярные узоры пальцев рук - маркер спортивных способностей: дерматоглифические признаки формируются на 3-5 месяце беременности, не изменяются в течение жизни...

Адаптации растений и животных к жизни в горах: Большое значение для жизни организмов в горах имеют степень расчленения, крутизна и экспозиционные различия склонов...

Кормораздатчик мобильный электрифицированный: схема и процесс работы устройства...

© cyberpedia.su 2017-2024 - Не является автором материалов. Исключительное право сохранено за автором текста.

Если вы не хотите, чтобы данный материал был у нас на сайте, перейдите по ссылке: Нарушение авторских прав. Мы поможем в написании вашей работы!